или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.

1.6. Способы доступа к узлу интернет

Описание узла Интернет начинается с описания основных сервисов, которые он будет предоставлять, затем производится описание основных модулей узла, которые реализуют ту или иную услугу, и в итоге предоставляется обоснование выбора конкретной аппаратной или программной платформы для каждого функционального модуля.

или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.

Описание услуг

При планировании входа на рынок услуг предлагается начать с предоставления базовых услуг по предоставлению доступа в сеть Интернет, и затем постепенно вводить дополнительные услуги, такие как VoIP, web-hosting, colocation, и двигаться, таким образом, в сторону контент-провайдинга. Базовые услуги будут обеспечивать стабильный доход компании, а дополнительные доходы позволят создать центры генерации прибыли.

Базовые услуги

Базовые услуги провайдера — это фундамент его развития, как в плане наращивания его технических мощностей, так и в плане увеличения клиентской массы. Набор базовых услуг провайдера обязательно должен быть не хуже, чем у других операторов рынка, поскольку выбор клиента во многом зависит от ассортимента стандартных услуг, предлагаемых провайдером.

В настоящее время таким набором услуг Интернет-провайдера являются: Коммутируемый доступ в сеть Интернет

- Доступ в Интернет по выделенной линии

- Электронная почта

- Электронные новости

- Размещение персональной странички в Интернет

- Регистрация доменного имени

Дополнительные услуги

Одной из самых популярных дополнительных услуг среди Интернет-провайдеров является в настоящее время услуга Интернет-телефонии. Клиентам этой услуги предоставляется возможность совершать междугородние и международные звонки по существенно более низким тарифам, по сравнению с тарифами обычных операторов. Успешное внедрение различных методов оплаты напрямую зависит от правильного выбора платформы биллинга (автоматизированной системы расчетов) услуг Интернет-телефонии и здесь необходимо уделить особенное внимание вопросам интеграции уже используемых АСР с АСР, обслуживающей комплекс устройств VoIP.

Не менее популярны и услуги, связанные с размещением web-серверов клиентов на территории провайдера. Эти услуги подразделяются, как правило, на два класса: размещение виртуальных серверов (web-hosting) и размещение физических серверов (co-location).

Кроме этих, широко распространенных дополнительных услуг можно предложить внедрение новых, совершенно не представленных на московском и российском рынках. Эти услуги базируются на гибкости предлагаемого оборудования узла: Услуги по организации и управлению политиками безопасности сетей клиентов Услуги по защите от всплесков трафика Услуги по гарантированному предоставлению определенного уровня качества сервиса, предоставлению временных дополнительных мощностей во время периодов пиковой нагрузки Услуги по динамической репликации

Также в качестве перспективной услуги можно рассматривать создание виртуальных частных сетей клиентов.

Региональный оператор Интернет имеет иерархическую структуру узлов Интернет, состоящую из центрального узла и узлов операторов. Центральный узел предоставляет услуги не только своим абонентам, но и периферийным компаниям – провайдерам.

Типовой узел оператора выполняет следующие функции:

- Обеспечение доступа абонентов к сети Интернет через коммутируемые и выделенные линии,

- Предоставление возможности использования сервеа электронной почты, сервера новостей, сервера FTP и сервера WWW типового узла,

- Предоставление абонентам возможности регистрации собственных доменов второго или третьего уровня с использованием для поддержания домена сервера DNS типового узла,

- Проверка и санкционирование доступа абонентов к различным информационным ресурсам (IP соединению, электронной почте, новостям, FTP, WWW и т.п.),

- Регистрация событий – попыток получения абонентами IP соединения и доступа к информационным ресурсам,

- Контроль информационной безопасности,

- Начисление оплаты за используемые абонентом информационные ресурсы,

- Маршрутизация трафика между центральным узлом, службами и пользователями.

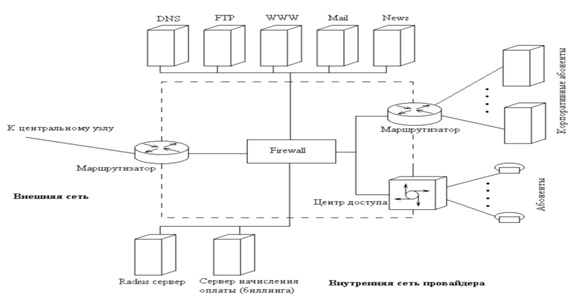

Структура типового узла интернет представлена на рисунке 3.1.

В основу функциональной схемы положено разделение на внешние (незащищенные) и внутренние (защищенные) сети, для чего предлагается использование межсетевого экрана Firewall.

Разделение требуется по следующим причинам:

- Необходимо защитить внутреннюю локальную сеть провайдера со стороны Интернет;

- Необходимо защитить серверы провайдера (DNS, WWW, FTP, Mail, News и т.д.) как со стороны Интернет, так и со стороны своих абонентов, предоставив в то же время возможность санкционированного доступа к серверам для получения услуг;

- Необходимо предоставить своим абонентам некоторый уровень защиты от несанкционированного вмешательства в их работу со стороны Интернет.

Основным устройством для построения узла Интернет является маршрутизатор доступа.

При выборе маршрутизатора доступа первоочередное внимание следует обращать на такие факторы, как надежность, управляемость, расширяемость, гибкость, спектр предлагаемых технологий и поддерживаемые протоколы. Для построения узла Интернет можно использовать продукты компаний 3Com, Advanced Computer Communications, Cisco Systems, Xyplex, IBM, группы сетевых продуктов Digital Equipment, Bay Networks, Compatible Systems и TimePlex.

Свой выбор, скорее всего, придется ограничить одним поставщиком, и отнюдь не из-за проблем совместимости. Заставить работать вместе продукты различных производителей — задача вполне решаемая. Однако конфигурация — вот что почти наверняка заставит ограничиться одним поставщиком. Как правило, каждый производитель исповедует свой собственный подход к конфигурации маршрутизаторов. Это касается различий не только в командах и графическом интерфейсе, но и в самой концепции и терминологии.[6]

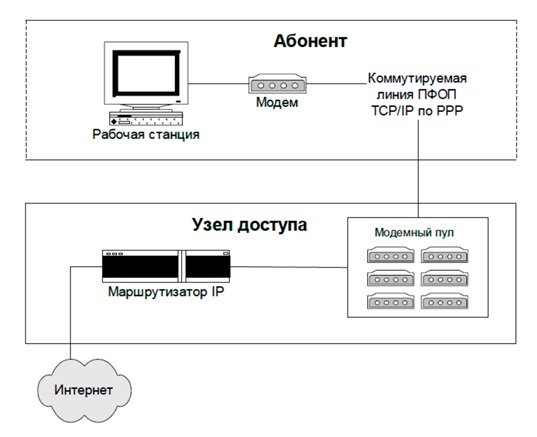

1.7. Коммутируемый доступ

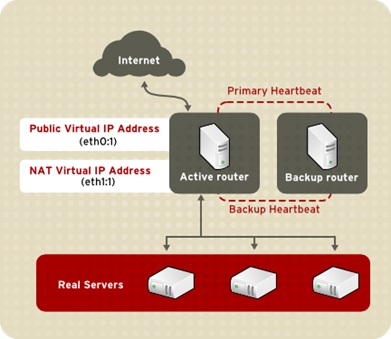

Основным и наиболее доступным способом соединения с сетью Интернет является «доступ по коммутируемому соединению», или «dial-up access». Он использует в качестве среды передачи данных уже существующие каналы связи — телефонную сеть общего пользования. (Рисунок 3.2)

Канал связи между провайдером и клиентом устанавливается при помощи коммутирующего оборудования АТС. Перед началом работы необходимо установить соединение, а после окончания работы разорвать. Пользователю разрешается вести передачу в полосе частот 300Гц-3400Гц, то есть на частоте передачи голоса. Все остальное отсекается на АТС полосовым фильтром. Коммутируемый канал обеспечивается телефонной сетью. Он может быть устроен самыми разными способами и обеспечивает связь на любые расстояния. То есть, коммутируемый канал — это некий интерфейс, предоставляемый пользователю телефонной сетью и обеспечивающий заданные параметры сигнала (уровень, полосу, отношение сигнал/шум). Средства же, которыми происходит доставка сигнала между абонентами, от пользователя скрыты.

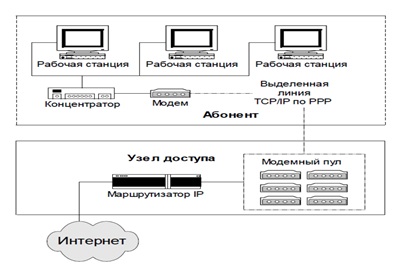

1.8. Доступ по выделенной линии

Следующим по значимости способом соединения с Интернет является доступ по ―выделенной линии», или «leased line». В качестве среды передачи данных также используется телефонная сеть общего пользования. В отличие от коммутируемой линии выделенная всегда готова к работе (не требуется время на установление соединения). Возможно построение выделенной линии тональной частоты, но на практике такой вариант не используется. Таким образом, выделенная линия — непосредственное электрическое соединение посредством одной или нескольких пар медного кабеля диаметром от 0,4мм и выше в обход коммутационной аппаратуры АТС. Поэтому ее часто называют физической линией. Скорость и дальность связи по выделенной линии полностью определяются ее электрическими характеристиками. (Рисунок 3.3)

1.9. Разработка узла доступа в интернет

Организация интернет-доступа.

Организация доступа в Интернет на современном предприятии это не просто установка маршрутизатора. Для обеспечения непрерывных и качественных бизнес-процессов в компании необходимо настроить подключение внутренней офисной сети к провайдерам Интернета с использованием различных каналов и протоколов передачи данных. Нужно сразу задуматься о том, как организовать доставку трафика клиент-банков, IP-телефонии, почтового сервера, баз данных и сайтов. Будут ли работать пользователи напрямую, через прокси-сервер и в чем отличие. Потребуется ли хождение внешнего трафика внутрь сети, если кто-то из сотрудников работает через VPN с домашнего компьютера или из командировки. Если используется служба доменов Active Directory, то логично ее использовать в целях аутентификации пользователей для интернет-доступа. Нужны резервирование каналов, публикация веб-сервисов или почтовых служб, расширенная маршрутизация, портмаппинг, приоритезация и много других умных слов.

Прямой доступ. Работа через NAT.

Самым простым и надежным способом подключения внутренних компьютеров к всемирной паутине является NAT – трансляция адресов и портов наружу при прохождении трафика через шлюз. В этом случае каждый компьютер в сети работает напрямую, служба NAT прозрачно транслирует во внешнюю сеть все его запросы. Это самый универсальный способ предоставления доступа в Интернет, когда не нужно дополнительно настраивать программы, а Интернет как бы «сразу есть» на любом компьютере. Traffic Inspector помогает настроить службу NAT для Microsoft Windows, а также может быть установлен на уже настроенную сеть. Достаточно создать пользователей (либо подключить их из домена) и выбрать способ их авторизации.

Работа через прокси-сервер.

Другой способ доступа в Интернет – через прокси-сервер. В этом случае все запросы транслируются сервером на уровне протоколов приложений и требуют поддержки клиентских программ. Прокси-сервер в Traffic Inspector поддерживает все необходимые протоколы и может работать через HTTP, HTTPS, FTP и SOCKS. Есть возможность использовать «прозрачный» режим работы с сайтами, когда настройка клиентских браузеров не производится, но все веб-запросы все равно проходят через прокси-сервер. Преимущества работы через прокси-сервер состоят в возможности кэширования посещаемых ресурсов и блокировке элементов сайта (баннеров, мультимедиа, видео, флеш и т.д.). Для комфортной работы в Интернете и надежного контроля трафика рекомендуется использовать совместный доступ: прокси-сервер для сайтов и NAT для других служб. [7]

Способы аутентификации. Active Directory и VPN.

Использование Traffic Inspector подразумевает создание для каждого пользователя отдельной учетной записи. Если домен уже настроен учетные записи пользователей можно подгрузить из Active Directory.

Traffic Inspector позволяет идентифицировать клиента разными способами: по имени и паролю, через домен, по IP и MAC, VLAN и через VPN. Контроль трафика осуществляется по всем пользователям, а доступ и ограничения могут быть настроены по группам, например, разделив сотрудников и руководство.

Специально для идентификации пользователя создана удобная программа-агент, которая упрощает авторизацию и служит для отображения баланса и расходов трафика и управления экономией (персональной фильтрацией и кэшированием на прокси-сервере). Пользователи также могут использовать веб-вариант этого агента. В этом случае его не нужно устанавливать – он сможет работать на любой операционной системе через браузер.

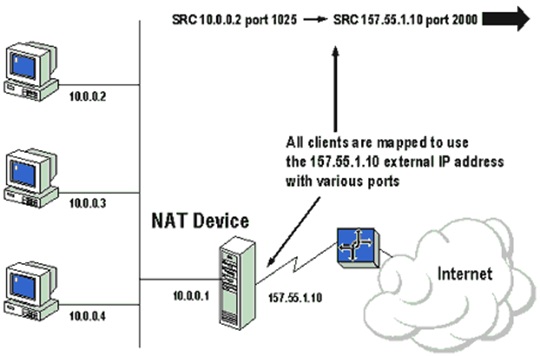

В 90-х годах прошлого столетия стало очевидно, что дефицит IP-адресов в адресном пространстве глобальной сети не за горами. Количество отдельных «хостов», подключенных к Интернету росло и продолжает расти быстрыми темпами. Назрела необходимость каким-то образом обеспечить доступ к глобальным ресурсам всё большему количеству компьютеров и одновременно упростить их индексацию. В 1994-м году группой разработчиков сетевых технологий Network Working Group был предложен метод, с помощью которого решалась задача экономии IP-адресов. В этом документе участники группы NWG опубликовали описание, как актуальности, так и возможного решения проблемы с помощью объединения отдельных IP-адресов в группы. В том же году была разработана технология NAT (Network Address Translation — преобразование сетевых адресов). Подробное описание принципов работы NAT вы найдете по этому адресу. И хотя разработчики заявили, что NAT временное решение проблемы, технология прижилась, не смотря на некоторые свои недостатки.

Внедрение NAT позволяет решить следующие вопросы.

- Обеспечение корпоративных и частных локальных сетей большим количеством внутренних IP-адресов. При этом не возникает конфликтов между одинаковыми IP-адресами разных организаций.

- Обеспечение безопасности всех узлов локальной сети, путем скрытия внутренних IP-адресов от внешней сети. Своего рода FireWall.

- Организация доступа к Интернету всем компьютерам локальной сети через единый шлюз, используя единственный IP-адрес.

NAT

Современные реализации NAT позволяют решать многие другие задачи касающиеся администрирования сетей, например: контроль и учет трафика конечных пользователей Интернета, мониторинг и ведение статистики. В Windows XP также встроена своя реализация механизма преобразования сетевых адресов. Аппаратная реализация NAT применяется в ADSL-модемах, различных маршрутизаторах и коммутаторах.

Основные принципы работы технологии NAT заключаются в следующем. В модуль NAT встроена таблица, которая ведет запись о каждом соединении. В ней содержатся IP-адреса и номера портов источников и приемников пакетов информации. С помощью этой таблицы NAT преобразовывает адреса. Для прояснения работы NAT рассмотрим следующий пример.

Есть локальная сеть с одним общим выходом в Интернет. Один из компьютеров устанавливает соединение. Связь проходит через маршрутизатор. Адрес компьютера — 10.78.78.4, порт — 777. Адрес WWW-сервера — 192.155.28.28, порт — 44. Маршрутизатор использует единый для всех «хостов» локальной сети адрес — 10.78.78.1. Пакет, проходя через NAT от локального компьютера к веб-серверу меняет свой адрес с 10.78.78.4 на 10.78.78.1 и порт с 777 на 242, например (для каждого соединения NAT открывает свой порт). В таблице NAT добавляется запись о пакете — IP-адрес и номер порта. Пакет отсылается на удаленный сервер. Обратный пакет содержит адрес получения 10.78.78.1 и порт 242. В таблице NAT происходит поиск данных, соответствующих соединению через порт 242, затем пакет получает IP-адрес компьютера 10.78.78.4 и порт 777 и доставляется до места назначения.

Многие программы раньше не использовали технологию NAT для соединения с глобальной сетью, из-за чего возникали трудности. Несмотря на это, метод получил распространение и постоянно совершенствуется его программная и аппаратная реализация. Наверняка, со временем и NAT уступит свое место более универсальным и продвинутым механизмам, ведь Интернет-технологии развиваются в бешеном ритме.

Система преобразования сетевых адресов

Система преобразования сетевых адресов, разработанная компанией Cisco, используется устройством (брандмауэром, маршрутизатором или компьютером), соединяющим внутреннюю сеть с остальным миром. Преобразование сетевых адресов может иметь разные формы и может работать разными способами:

- Статическое преобразование сетевых адресов — преобразование незарегистрированного IP адреса в зарегистрированный IP адрес по принципу «один к одному». Особенно полезно, когда требуется доступ к устройству из-за пределов локальной сети.

- Динамическое преобразование сетевых адресов — преобразование незарегистрированного IP адреса в зарегистрированный IP адрес из группы зарегистрированных IP адресов.

- Перегрузка — форма динамического преобразования, преобразующая много незарегистрированных IP адресов в один зарегистрированный адрес за счет использования различных портов. Эту процедуру еще называют PAT (Port Address Translation, преобразование портов и адресов), одноадресным NAT или мультиплексированным NAT на уровне портов.

- Совпадение — когда используемые в вашей сети адреса являются зарегистрированными IP адресами, используемыми в другой сети, маршрутизатор должен вести таблицу преобразования таких адресов, перехватывать их и заменять зарегистрированными уникальными IP адресами. Важно отметить, что маршрутизатор NAT должен преобразовывать «внутренние» адреса в зарегистрированные уникальные адреса, а также «внешние» зарегистрированные адреса в адреса, которые являются уникальными в частной сети. Такая операция может осуществляться с использованием статического преобразования сетевых адресов, либо сервиса доменных имен (DNS) и внедрения динамического преобразования сетевых адресов.

Внутренняя сеть обычно представляет собой локальную сеть (LAN, Local Area Network), которую иногда называют тупиковым доменом (stub domain). Тупиковый домен — это локальная сеть, внутри которой используются IP адреса. Большинство сетевого трафика в тупиковом домене локальное и не выходит за пределы внутренней сети. Тупиковый домен может содержать как зарегистрированные, так и незарегистрированные IP адреса. Разумеется, все компьютеры, которым присвоены незарегистрированные IP адреса, для связи с остальным миром должны пользоваться преобразованием сетевых адресов.[8]

Настройка преобразования сетевых адресов

NAT можно настраивать различными способами. В приводимом ниже примере маршрутизатор NAT настроен так, что преобразует незарегистрированные (внутренние, локальные) IP адреса, применяемые в частной (внутренней) сети, в зарегистрированные IP адреса. Эта процедура выполняется каждый раз, когда устройству с незарегистрированным адресом во внутренней сети требуется связаться с сетью общего пользования (внешней). Схема представлена на рисунке 3.2.

Интернет-провайдер закрепляет за вашей компанией ряд IP адресов. Адреса из закрепленной группы являются зарегистрированными IP адресами и называются внутренними глобальными адресами. Незарегистрированные, частные IP адреса разделяются на две группы. Одна небольшая группа (внешние локальные адреса) используется маршрутизаторами NAT. Вторая, значительно большая группа, которую называют внутренними локальными адресами (inside local addresses), используется в тупиковом домене. Внешние локальные адреса используются для формирования уникальных IP адресов устройств, называемых внешними глобальными адресами, для выхода в публичную сеть.

- Большинство компьютеров тупикового домена обменивается информацией друг с другом, используя внутренние локальные адреса.

- Некоторые компьютеры тупикового домена часто связываются с устройствами за пределами локальной сети. Эти компьютеры имеют внутренние глобальные адреса, которые не требуют преобразования.

- Когда компьютеру тупикового домена с внутренним локальным адресом нужно связаться с компьютером за пределами локальной сети, пакет направляется к одному из маршрутизаторов NAT.

- Маршрутизатор NAT сверяется с таблицей маршрутизации для выяснения, есть ли запись для адреса назначения. Если такая запись имеется, маршрутизатор NAT преобразует пакет и создает для него запись в таблице трансляции адресов. Если адреса назначения в таблице маршрутизации нет, пакет игнорируется.

- Используя внутренний глобальный адрес, маршрутизатор отправляет пакет к пункту назначения.

- Компьютер в публичной сети отправляет пакет в частную сеть. Адресом отправителя пакета является внешний глобальный адрес. Адресом назначения является внутренний глобальный адрес.

- Маршрутизатор NAT сверяется с таблицей трансляции адресов и определяет, что здесь имеется адрес назначения, соотносящийся с компьютером в тупиковом домене.

- Маршрутизатор NAT преобразует внутренний глобальный адрес пакета во внутренний локальный адрес и отправляет пакет к соответствующему компьютеру.

Перегрузка NAT

Перегрузка NAT использует функцию пакета протоколов TCP/IP, мультиплексирование, позволяющую компьютеру создавать с одним или несколькими удаленными компьютерами несколько одновременных соединений с применением различных портов TCP или UDP. Пакет IP содержит заголовок, в котором имеется следующая информация:

- Адрес источника — IP адрес компьютера-отправителя, например, 201.3.83.132

- Порт отправителя — номер порта TCP или UDP, назначенный компьютером-отправителем для данного пакета, например, порт 1080

- Адрес получателя — IP адрес компьютера-получателя, например, 145.51.18.223

- Порт назначения — номер порта TCP или UDP, который компьютер-отправитель требует открыть у компьютера-получателя, например, порт 3021.

Адреса указывают две машины на каждом конце, а номера портов обеспечивают уникальный идентификатор для соединения между двумя компьютерами. Комбинацией этих четырех чисел определяется одно соединение TCP/IP. В каждом номере порта используется 16 бит, а это значит, что возможно 65 536 (216) значений. На практике, с учетом того, что разные производители сопоставляют порты немного по-разному, можно ожидать, что доступными будут приблизительно 4 000 портов.

Глава 2. Реализация компьютерной сети для предприятия ООО РА «Арт-График»

2.1. Анализ предприятия ООО РА «Арт-График»

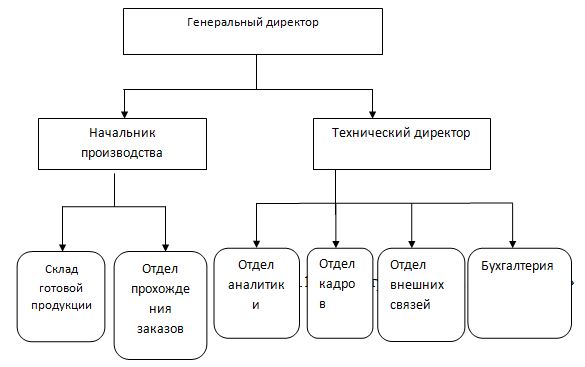

2.1.1. Описание структуры предприятия ООО РА «Арт-График»

Общество с ограниченной ответственностью рекламное агентство «Арт-График» было создано в начале 2001 года. Рекламно-производственная компания «Арт-График» занимается разработкой и изготовлением наружной и внутренней рекламы на различных носителях.

За годы активной деятельности компания заняла прочные позиции на рекламном рынке г. Санкт-Петербурга и Ленинградской области в разработке дизайна и изготовлении наружной рекламы.

Имеется собственная производственная база, позволяющая изготавливать рекламные конструкции любой сложности.

Руководство предприятия:

Генеральный директор – Свояков Алексей Юрьевич;

Технический директор – Алушин Алексей Викторович

Существуют разнообразные организационные схемы рекламных агентств – специализированные в узких областях рекламной деятельности и полносервисные, предоставляющие заказчикам весь комплекс работ в области маркетинговых коммуникаций. С первого взгляда может показаться, что все работающие в рекламном агентстве занимаются исключительно творческой работой. На самом деле больше 2/3 штата вообще не решают творческих задач. Круг их занятий совершенно иной: работа с СМИ, исследовательская работа, работа с подрядчиками и клиентами и т.п.

Сегодня ни одно предприятие невозможно представить без высокотехнологичного информационного оснащения. Без компьютера не обходится ни бухгалтер, ни менеджер. И, конечно, удобно, когда все имеющиеся на предприятии компьютеры связаны между собой единой системой – локальной вычислительной сетью, или ЛВС, входящей в состав единой информационной инфраструктуры.

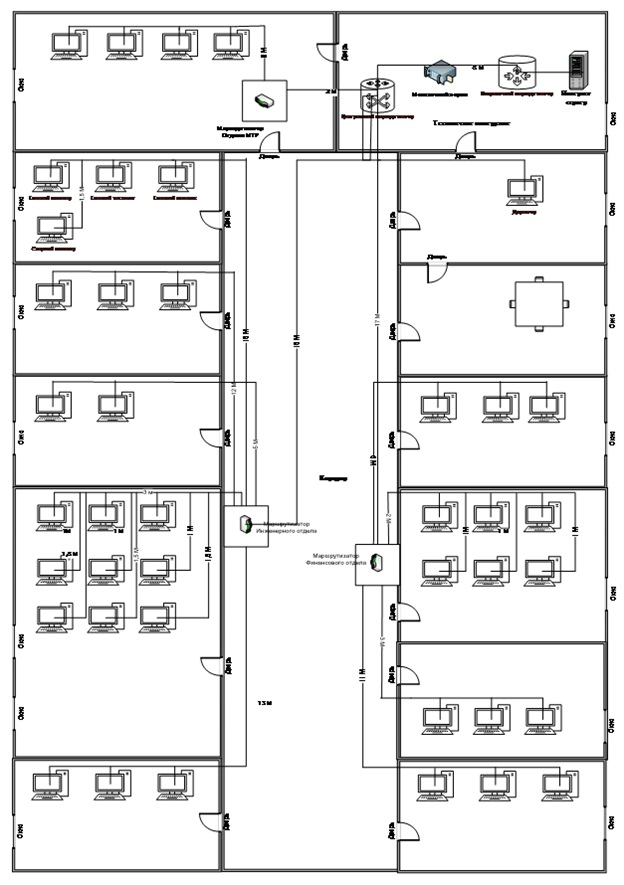

2.2. Моделирование физического объекта предприятия

Площадь ООО РА «Арт-График» 202 м2. Офис предприятия занимает 1 этаж здания и состоит из 13 комнат и 1 коридора и одного цеха площадью 52 м2. В помещении сметного отдела находится 3 компьютера, офисная техника, мебель. Общая длинна кабеля 132 м. В таблице 2.1 представлены данные о помещении ООО РА «Арт-График».

Таблица 2.1 – Данные о помещении

| Тип помещения | Площадь, м2 | Содержимое | Кол-во компьютеров | Длина кабеля, м |

| Отдел МТР | 12 | Мебель, офисная техника, маршрутизатор отдела | 4 | 12 |

| Техническое помещение | 9 | Прокси-сервер с МСЭ, сервер-интернет, погран. Маршрутизатор | 0 | 15 |

| Кабинет руководства отделов | 12 | Мебель, офисная техника, | 4 | 25 |

| Кабинет директора | 12 | Мебель, офисная техника, сейф, отдельный стол для переговоров. | 1 | 5 |

| Сметный отдел | 12 | Мебель, офисная техника | 3 | 20 |

| Отдел ДОУ | 12 | Мебель, офисная техника | 2 | 10 |

| Инженерный отдел | 30 | Мебель, офисная техника | 9 | 10 |

| Финансовый отдел | 15 | Мебель, офисная техника | 6 | 10 |

| Отдел ВС | 12 | Мебель, офисная техника | 3 | 5 |

| Отдел аналитики | 12 | Мебель, офисная техника | 3 | 15 |

| Бухгалтерия | 12 | Мебель, офисная техника | 3 | 15 |

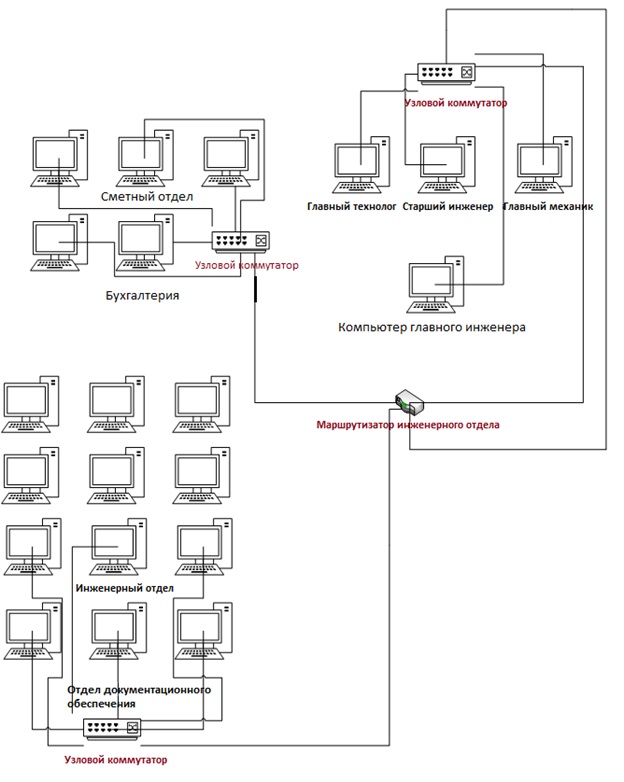

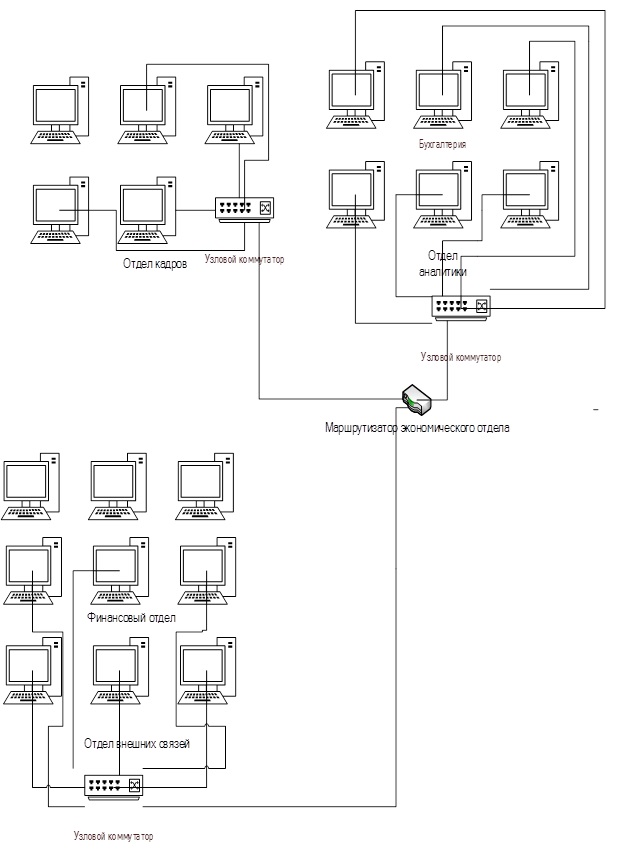

2.3. Структура сети

Структура сети предприятия ООО РА «Арт-График» отражает организационную структуру предприятия. На предприятии 43 компьютера 42 из них (кроме компьютера генерального директора) разделенных на 3 сегмента локальной сети,

1) 1 сегмент сети (инженерный)

- 3 компьютера сметного отдела

- 2 компьютера документационного обеспечения

- 9 компьютеров инженерного отдела

- 3 компьютера бухгалтерии

- Компьютер главного технолога

- Компьютер старшего по разработкам

- Компьютер главного механика

- Компьютер главного инженера

2) 2 сегмент сети (экономический)

- 3 компьютера отдела внешних связей

- 4 компьютеров бухгалтерии

- 3 компьютера отдела кадров

- 3 компьютера планового отдела

- 3 компьютера бухгалтерии

- 3 компьютера отдела аналитики

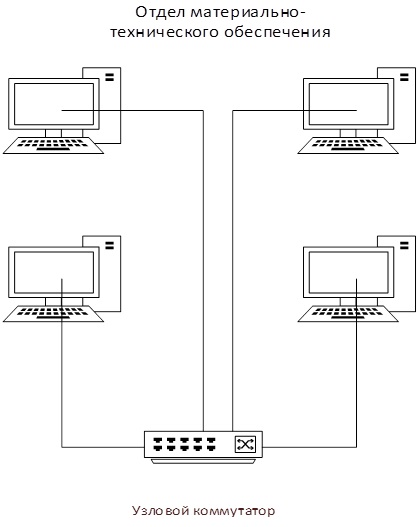

3) 3 сегмент сети (материально-техническое обеспечение)

- 4 компьютера отдела

На рисунке 1.5 представлена топология 3 сегмента сети, на рисунке 1.6 топология 1 сегмента сети, на рисунке 1.7 представлена топология 2 сегмента сети, в приложении 1 общая схема всех сегментов сети

или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.