или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.

Страницы 1 2

3 Технологический раздел

3.1 Разработка схемы функционирования модуля

3.1.1 Программный модуль предотвращения утечки информации (ПМ ПУИ) в комплексе программ управления средствами защиты информации (КП УСЗИ) в автоматизированной системе специального назначения (АС СН) позволяет контролировать работу съемных носителей информации, контролировать вывод конфиденциальной информации на печать, контролировать информацию по каналам передачи данных.

Программный модуль предотвращения утечки информации (ПМ ПУИ) представляет собой программное средство, предназначенное для мониторинга использования интерфейсов ввода (вывода) компьютерного оборудования, типов подключенных внешних аппаратных и программных устройств и конкретных съемных компьютерных носителей данных.

Модуль должен выполнять функцию по нейтрализации угроз информационной безопасности, связанных с подключением к информационной системе внутренними и внешними нарушителями незарегистрированных (неучтенных) съемных машинных носителей информации с последующей несанкционированной записью (передачей) на эти носители защищаемой информации из информационной системы или загрузкой в информационную систему с этих съемных машинных носителей информации вредоносного программного обеспечения, а также печать конфиденциальной информации.

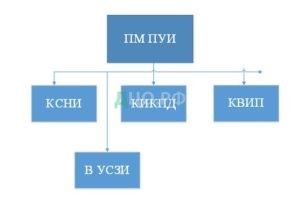

ПМ ПУИ устанавливается на рабочих местах должностных лиц и представляет собой комплекс программ, состоящий из программных компонентов:

контроль съемных носителей информации (КСНИ);

контроль информации по каналам передачи данных (КИКПД);

контроль вывода информации на печать (КВИП);

управление средствами защиты информации (УСЗИ).

Структура ПМ ПУИ представлена на рисунке 3.1.

или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.

Рисунок 3.1 — Структура ПМ ПУИ

Основные функции систем класса ПМ ПУИ:

— контроль доступа к носителям информации, устройствам и интерфейсам;

— контроль движения информации по типу контента и типам файлов;

— политики безопасности, основанные на типе и серийных номерах устройств, черных и белых списках и ряде других критериев.

3.1.2 В средство контроля съемных носителей информации (КСНИ) должны быть реализованы следующие функции безопасности:

— разграничение доступа к управлению СКН;

— управление работой СКН;

— управление параметрами СКН;

— контроль подключения съемных машинных носителей информации;

— аудит безопасности СКН;

— сигнализация СКН;

3.1.2 В средство контроля информации по каналам передачи данных (КИКПД) должны быть реализованы следующие функции безопасности:

— перехват почтового трафика;

— перехват интернет трафика;

— контроль за сетевыми принт-серверами.

3.1.3. В средство контроля вывода информации на печать (КВИП) должны быть реализованы следующие функции безопасности:

— контроль и мониторинг процесса печати;

— контроль печати из всевозможных приложений;

— определение пользователя, от которого осуществляется печать.

Контроль каналов разных типов требует разных подходов к организации системы защиты, предотвращающие утечку информации. Схема утечки информации представлена на рисунке 3.2.

Рисунок 3.2 — Схема утечки информации

3.2 Разработка алгоритма работы модуля предотвращения утечки информации

3.2.1 ПМ ПУИ может передавать собранную информацию на сервер, что позволяет собирать всю статистику в едином месте и облегчает работу администраторов безопасности. Локальный компьютер пользователя собирает только «теневые копии» передаваемой информации — при копировании на внешние устройства и носители сохраняются журналы пользователей и копии сообщений.

Программный модуль предотвращения утечки информации позволяет контролировать широкий спектр устройств, подключенных к локальному компьютеру, включая принтеры, контролировать передаваемую на них информацию, блокировать работу потенциально опасного или нежелательного оборудования, а также контролировать как сетевые, так и локальные каналы утечки конфиденциальной информации. Для этого реализованы следующие модули:

— Агент КСНИ – шлюзовое решение, позволяющее осуществлять мониторинг сетевых каналов передачи информации.

— Агент КВИП – хостовое решение для контроля использования локальных устройств.

— Агент КИКПД в УСЗИ – модуль, предназначенный для централизованного архивирования собранной информации и составления статистических отчетов.

На рисунке 3.3 представлена функциональная схема работы ПМ ПУИ.

Возможности разрабатываемого модуля:

— контроль съемных накопителей информации. Модуль КСНИ позволяет контролировать использование широкого спектра накопителей, подключающихся к разным портам и интерфейсам компьютера.

Рисунок 3.3 – Функциональная схема работы ПМ ПУИ

Всего будет поддерживается 18 типов устройств, которые могут использоваться нарушителями для переноса информации и, соответственно, являются потенциально небезопасным каналом утечки секретных данных. Критерии контроля могут быть созданы с учетом типа устройства, способа подключения, текущего времени и пр. В зависимости от этих условий доступ к носителю может быть полностью запрещен, полностью разрешен или разрешен только для чтения;

— контроль на уровне файлов. Этот модуль позволяет создавать правила для управления процессом записи на съемные накопители на уровне файлов. Администратор безопасности может установить собственные условия, в соответствии с которыми будет выполняться теневое копирование файлов, записанных на внешние диски на сервер Агента или на локальный компьютер (если нет подключения к серверу с последующей автоматической передачей на сервер при восстановлении связи);

— контроль печатающих устройств. В рассматриваемой системе реализована возможность контроля использования печатающих устройств: локальных принтеров, доступных сотрудникам организации. При соблюдении заданных условий Агент может осуществлять теневое копирование распечатываемых документов. Програмнный модуль ПМ ПУИ работает по алгоритму, приведенному на рисунке 3.4. Алгоритм работы модуля «Мониторинг» представлен на рисунке 3.5. Алгоритм работы модуля «Перехват» представлен на рисунке 3.6. Алгоритм работы модуля «Анализ» представлен на рисунке 3.7. Алгоритм работы модуля «КП УСЗИ» представлен на рисунке 3.8.

Алгоритм работы модуля ПМ ПУИ предполагает следующую цепь процессов: начало работы, мониторинг, перехват, анализ, перехват в КП УСЗИ, сохранение в базе данных и окончание работы.

3.3 Программная реализация

3.3.1 Программную архитектуру ПМ ПУИ можно разделить на две части: агенты, контролирующие сетевой трафик, и агенты, контролирующие пользовательские операции на уровне рабочих станций. Первые устанавливаются в локальной сети в качестве шлюзов и фильтруют электронную почту и веб-трафик, а вторые развертываются на рабочих станциях и ноутбуках и отслеживают операции на уровне операционной системы. Кроме того, необходимо выделить отдельную таблицу базы данных, которая является хранилищем всех входящих и исходящих сообщений, а также всего сетевого трафика. Агенты уровня рабочей станции контролируют файловые операции (чтение, изменение, копирование, печать и т. Д.), контролируют работу пользователя (открытие, редактирование, сохранение под другим именем, операции с буфером обмена, печать и т.д.).

Рисунок 3.4 — Алгоритм работы модуля ПМ ПУИ

Рисунок 3.5 — Алгоритм работы модуля «Мониторинг»

Рисунок 3.6 — Алгоритм работы модуля «Перехват»

Рисунок 3.7 — Алгоритм работы модуля «Анализ»

Рисунок 3.8 — Алгоритм работы модуля «КП УСЗИ»

А также контролируют все действия пользователя с конфиденциальными документами, контролирует доступ к съемным носителям, беспроводным сетям.

Все агенты передают информацию на сервер и через компонент входящий в КП УСЗИ, который способен в реальном времени блокировать утечку и немедленно уведомлять сотрудника службы безопасности об инциденте. Важной особенностью является возможность хранения корреспонденции и сетевого трафика. Для этого предусмотрен отдельный программный компонент.

3.4 Разработка пользовательского интерфейса

3.4.1 Запуск модуля ПМ ПУИ осуществляется автоматически при загрузке ОС (см. раздел 3.1.1). Для управления оконными интерфейсами можно использовать либо клавиатуру, либо манипулятор типа «мышь». После запуска на экране отобразится главное окно КП «Управление средствами защиты информации». Графический интерфейс администратора КП «УСЗИ» позволяет выполнять мониторинг и управление средствами защиты информации, а также информировать администратора безопасности информации о попытках несанкционированного доступа к информации (НСД). Оповещение сопровождается звуковой и световой сигнализацией.

Чтобы открыть модуль предотвращение утечек необходимо перейти во вкладку «Предотвращение утечек». Главное окно КП УСЗИ представлено на рисунке 3.9.

Рисунок 3.9 — Главное окно КП УСЗИ

По умолчанию в комплексе программ используется следующий перечень датчиков НСД:

— «Событие безопасности» сигнализирует о попытке НСД. При нажатии на датчик выводится оперативная информация о времени и месте НСД;

— «НСД root» сигнализирует о входе в операционную систему с использованием учётной записи root;

— «НСД процесса» оповещает о срабатывании заданного правила в разделе «Просмотр процессов»;

— «Утечка информации» сигнализирует о событиях утечки информации;

— «Подбор логина» сигнализирует о попытках подбора учетной записи;

— «Подбор пароля» сигнализирует о попытках подбора пароля пользователей;

— «НСД в сети» оповещает о появлении нового незарегистрированного устройства в сети;

— «Межсетевой экран» оповещает о сообщении роутера, передаваемом в сервер безопасности;

— «САВЗ» сигнализирует об обнаружении «вируса»;

— «ВКЛ/ВЫКЛ. АРМ» оповещает о включении (выключении) АРМ;

— «Контроль целостности» сигнализирует о нарушении целостности общего, общесистемного, специального программного обеспечения и системных файлов операционной системы. При нажатии на датчик выводится оперативная информация о времени и месте нарушения целостности;

— «Сетевая атака» сигнализирует о попытке компьютерной атаки. При нажатии на датчик «Сетевая атака» открывается вкладка «Сигнализатор атак» ПОВ.

Датчики КП УСЗИ представлены на рисунке 3.10.

Рисунок 3.10 — Датчики КП УСЗИ

3.4.2 Вкладка «Категории», расположенная на центральной панели (см. рисунок 3.9), является главным в меню КП «УСЗИ » и не может быть закрыта. На ней находятся элементы управления средствами и объектами защиты.

Вкладка «Категории» содержит следующие разделы:

— администрирование;

— уничтожение информации;

— межсетевой экран;

— контроль целостности;

— предотвращение утечек;

— мониторинг;

— САВЗ;

— управление АРМ;

— генератор паролей;

— резервное копирование;

— СОВ;

— тестирование;

— УЗНИ;

— настройка;

— помощь.

3.4.3 Открытие раздела «Предотвращение утечек» осуществляется нажатием кнопки «Предотвращение утечек», расположенной на вкладке «Категории» (см. рисунок 3.9). Кнопка «Предотвращение утечек» представлена на рисунке 3.11.

Рисунок 3.11 — Кнопка «Предотвращение утечек»

Раздел «Предотвращение утечек» содержит следующие вкладки:

— «Контроль вывода информации на печать»;

— «Контроль информации по каналам передачи данных»;

— «Контроль за съемными носителями информации».

Вкладки раздела «Предотвращение утечек» представлены на рисунке 3.12.

Рисунок 3.12 — Вкладки раздела «Предотвращение утечек»

3.4.4 Во вкладке «Контроль вывода информации на печать» отображается информация обо всех действиях пользователя, связанных с процессом печати. Окно «Контроль вывода информации на печать» представлено на рисунке 3.13.

База данных предполагает несколько ключей – имя пользователя, время, уровень, и само событие.

Рисунок 3.13 — Окно «Контроль вывода информации на печать»

3.4.5 Во вкладке «Контроль информации по каналам передачи данных» отображается информация обо всех действиях пользователя, связанных с перехватом сетевого трафика. Окно «Контроль информации по каналам передачи данных» представлено на рисунке 3.14.

Рисунок 3.14 — Окно «Контроль информации по каналам передачи данных»

3.4.6 Во вкладке «Контроль за съемными носителями информации» отображается информация обо всех действиях пользователя, связанных с контролем съемных носителей информации. Окно «Контроль за съемными носителями информации» представлено на рисунке 3.15.

Рисунок 3.15 — Окно «Контроль за съемными носителями информации»

3.5 Выводы по третьему разделу

3.5.1 В данном разделе был представлен интерфейс пользователя программного модуля предотвращение утечек информации в КП УСЗ, а также алгоритмы работы программы.

Возможностей данного продукта достаточно для контроля всех типов устройств, которые могут использоваться для переноса информации.

Контроль доступа к устройствам удачно дополняется мониторингом печати, копирования файлов на съемные накопители и передачи сообщений. Программный модуль ПМ ПУИ, действительно позволяет реализовать систему контроля доступа сотрудников организации к съемным накопителям, контроля вывода информации на печать, а также контролировать передачу информации по каналам передачи данных.

4 Экономический раздел

4.1 Организация и планирование работ по теме.

4.1.1 В составе работы задействовано 3 человека:

руководитель (Шилкин Михаил Михайлович) – отвечает за грамотную постановку задачи, контролирует отдельные этапы работы, вносит необходимые коррективы и оценивает выполненную работу в целом;

консультант (Серебряков Игорь Евгеньевич) – отвечает за консультирование в области технической части проекта: предлагает возможные пути решения задач, выбора инструментов разработки, способов разработки;

инженер (Меркулов Иван Андреевич) – реализация всех поставленных задач, в том числе проведение тестирования готового продукта и подготовка проектной документации.

Состав задействованных в работе участников представлен на рисунке 4.1.

Рисунок 4.1 Состав задействованных в работе участников

4.1.2 На разработку отводится 90 рабочих дней. Этапы разработки представлены в таблице 4.1.

Таблица 4.1 Этапы разработки

| № | Название этапа | Исполнитель | Трудоемкость, чел/дни | Продолжительность работ, дни |

| 1 | Разработка и утверждение технического задания | Руководитель | 5 | 5 |

| 2 | Технические предложения | Руководитель | 7 | 7 |

| Консультант | 3 | |||

| 3 | Эскизный проект: | 16

| ||

| 3.1 | Анализ исходных данных и требований | Инженер

| 9 | |

| 3.2 | Постановка задачи | Консультант | 5 | |

| 3.3 | Разработка общего описания алгоритма функционирования | Руководитель | 2 | |

| Инженер

| 7 | |||

| 4 | Технический проект: | 15

| ||

| 4.1 | Определение формы представления входных и выходных данных | Руководитель | 2 | |

| Инженер

| 5 | |||

| 4.2 | Разработка структуры программы и логической структуры базы данных | Руководитель | 2 | |

| Консультант | 2 | |||

| Инженер

| 10 | |||

| 5 | Рабочий проект: | 47 | ||

| 5.1 | Программирование и отладка программы | Инженер

| 24 | |

| 5.2 | Испытание программы | Инженер

| 4 | |

| 5.3 | Корректировка программы по результатам испытаний | Инженер

| 5 | |

| 5.4 | Подготовка технической документации на программный продукт | Консультант | 3 | |

| Инженер

| 7 | |||

| 5.5 | Сдача готового продукта и внедрение | Руководитель | 2 | |

| Консультант | 2 | |||

| Инженер

| 7 | |||

| Итого | 113 | 90 | ||

4.2 График проведения работ.

4.2.1 Календарный график исполнения работы представлен на рисунке 4.2. Из рисунка 4.2 так же видно, что общий срок разработки составит 90 дней.

Рисунок 4.2 Календарный график исполнения работы

4.3 Расчёт стоимости проведения работ.

| себестоимость |

1 статья «Материалы, покупные изделия и полуфабрикаты + ТЗР (15%) от ∑ итого по материалам

2 статья «Специальное оборудование» — как правило, затрат нет

3 статья «Основная заработная плата»

4 статья «Дополнительная заработная плата» 20-30% от основной заработной платы

5 статья «Страховые отчисления» — 30% от ФОТ

6 статья «Командировочные расходы» — как правило, затрат нет

7 статья «Контрагентские услуги» — как правило, затрат нет

8 статья «Накладные расходы» — 250% от основной заработной платы

9 статья «Прочие расходы» — затрат нет

В выпускной квалификационной работе объем затрат на НИР и ОКР был проведен методом калькулирования.

4.3.1 1 статья «Материалы, покупные изделия и полуфабрикаты».

Данная статья предполагает оценку стоимости материалов, стоимость покупки требуемых для производственного процесса изделий, комплектующих элементов и остальные материальные ценности, которые тратятся в прямом цикле реализации НИР и ОКР. Совокупность стоимости материальных затрат обычно включает в себя транспортно-заготовительные расходы, которые обычно принято брать в пределах 15-20 % от величины затрат по данной статье. Статья затрат на «Материалы, покупные изделия и полуфабрикаты» представлена в таблице 4.2

Таблица 4.2 Статья затрат «Материалы, покупные изделия и полуфабрикаты»

| № пп | Наименование материалов | Единицы измерения | Количество | Цена за единицу (руб) | Стоимость (руб) |

| 1 | 2 | 3 | 4 | 5 | 6 |

| 1 | Флешка 2Гб | шт | 1 | 550 | 550 |

| 2 | Бумага А 4 | пачка | 1 | 175 | 175 |

| 3 | Картридж для принтера | шт | 1 | 2350 | 2350 |

| 4 | Ручка | шт | 10 | 15 | 150 |

| 5 | Карандаш | шт | 10 | 7 | 70 |

| Итого материалов | 3 295 | ||||

| Транспортно-заготовительные расходы | 659 | ||||

| Итого | 3 954 | ||||

4.3.2 2 статья «Специальное оборудование». Это статья предполагает учет затрат, которые могут быть связаны с покупкой специального или нестандартного оборудования, макетов, приборов, которые разрабатываются по инструкции главного конструктора или «исполнителя». В рамках оценки определении совокупной стоимости специального оборудования обычно принято учитывать прямые затраты на их разработку и дополнительные затраты в районе 10-20% от его стоимости на доставку и монтаж.

В данном случае, таких затрат нет или расходы на специальное оборудование отсутствуют.

4.3.3 3 статья «Основная заработная плата». Расчет основной заработанной платы представлен в таблице 4.3

Таблица 4.3 Расчет основной заработанной платы

| № пп | Наименование этапа | Исполнитель (должность) | Мес. оклад (руб) | Трудоемкость (чел/дни) | Оплата за день (руб) | Оплата за этап (руб) |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 1 | ТЗ | Руководитель | 35 000 | 5 | 1591 | 7955 |

| 2 | ТП | Руководитель | 35 000 | 7 | 1591 | 11136 |

| Консультант | 30 000 | 3 | 1364 | 4091 | ||

| 3 | Эскизный проект | Руководитель | 35 000 | 2 | 1591 | 3182 |

| Консультант | 30 000 | 5 | 1364 | 6818 | ||

| Инженер | 25 000 | 16 | 1136 | 18182 | ||

| 4 | Технический проект

| Руководитель | 35 000 | 4 | 1591 | 6364 |

| Консультант | 30 000 | 2 | 1364 | 2727 | ||

| Инженер | 25 000 | 15 | 1136 | 17045 | ||

| 5 | Рабочий проект | Руководитель | 35 000 | 2 | 1591 | 3182 |

| Консультант | 30 000 | 5 | 1364 | 6818 | ||

| Инженер | 25 000 | 47 | 1136 | 53409 | ||

| Итого | 140909 | |||||

4.3.4 4 статья «Дополнительная заработная плата». Данная статья включает в себя совокупность выплат, которые предусматриваются в рамках законодательства о труде. В рамках оценки затрат по данной статье стоит учесть «фонд оплаты труда», который включает в себя совокупность основных и дополнительных затрат по заработной плате. Фонд оплаты труда применяют в рамках расчета взносов в социальные фонды, в обратном же случае расчеты учитываются в рамках базовой величины основной заработной платы.

В данном случае ДЗП = 140909 х 0,2 = 28 181,8 руб.

Дополнительная заработная плата научного и производственного персонала составляет по проекту 28 181,8 руб.

4.3.5 5 статья «Страховые отчисления». Отчисления на социальные нужды составляют 30% от фонда оплаты труда (ФОТ), который состоит из основной и дополнительной заработной платы. В данном случае

ФОТ = ОЗП + ДЗП = 140 909+ 28 181,8= 169 090,8 руб.

СВ = ФОТ х 30% = 169 090,8х 0,30 = 50 727,24 руб.

4.3.6 6 статья «Командировочные расходы». Величина этих расходов определяется или прямым счетом, или их можно принять равными 8-10% от суммы основной заработной платы научного и производственного персонала. В рамках данного проекта они отсутствуют.

4.3.7 7 статья «Контрагентские услуги». На эту статью относится стоимость контрагентских работ, осуществляемых сторонними организациями и предприятиями непосредственно для данной НИОКР, в частности, стоимость изготовления и испытания макетов и опытных образцов, стоимость других работ и услуг опытного производства, испытательных баз, полигонов и т.п. В процессе разработки данного проекта услуги сторонних организаций не использовались.

4.3.8 8 статья «Накладные расходы». К накладным расходам относятся расходы на содержание и ремонт зданий, сооружений, оборудования, инвентаря. Это затраты, сопутствующие основному производству, но не связанные с ним напрямую, не входящие в стоимость труда и материалов.

Она определяется процентом от суммы основной заработной платы научного и производственного персонала и на разных предприятиях в зависимости от их структуры, технологического процесса и системы управления находится в широком диапазоне от 200 до 300%.

В данном случае НР = ОЗП х 200% = 140 909 * 2,0 = 281 818 руб.

4.3.9 9 статья «Прочие расходы»

Например, расходы, связанные с арендой машинного времени. При разработке, отладке и тестировании программного продукта использовался один компьютер, за которым было проведено 90 рабочих дней по 8 часов. Исходя из расчета оплаты 30 рублей за 1 час машинного времени, сумма составит:

ПР = 1х90х8х30 = 21 600 руб.

Полная себестоимость проекта представлена в таблице 4.4.

Таблица 4.4 Полная себестоимость проекта

| № пп | Номенклатура статей расходов | Затраты (руб) |

| 1 | 2 | 3 |

| 1 | Материалы, покупные изделия и полуфабрикаты (за вычетом отходов)

| 3 954 |

| 2 | Специальное оборудование для научных (экспериментальных) работ

| — |

| 3 | Основная заработная плата научного и производственного персонала

| 140909 |

| 4 | Дополнительная заработная плата научного и производственного персонала

| 28 181,8 |

| 5 | Страховые взносы в социальные фонды

| 50 727,24 |

| 6 | Расходы на научные и производственные командировки

| — |

| 7 | Оплата работ, выполненных сторонними организациями и предприятиями

| — |

| 8 | Прочие прямые расходы

| 21 600 |

| 9 | Накладные расходы

| 281 818 |

| Итого | 527 190 | |

Если предполагается, что «продукт» в дальнейшем будет реализован, то необходимо рассчитать договорную цену.

Цена договорная = себестоимость + прибыль + НДС

Норма прибыли составляет 20-30% от стоимости разработки.

В данном случае, предполагается, что прибыль будет равна: П = 527 190 * 30% = 158 157 руб.

Если разработка ведется для коммерческой организации, то данный вид работы облагается налогом на добавочную стоимость (НДС) в размере 20%:

НДС = (С+П)х20% = (527 190 +158 157)х20:100 = 137 069,4 руб.

Таким образом, договорная цена будет представлять собой:

ДЦ = С+П + НДС = 527 190 +158 157+ 137 069,4 = 822 416,4руб.

Заключение

В рамках данной выпускной квалификационной работы были рассмотрены основные теоретические аспекты задач применение информационных систем специального назначения, в рамках которой была сформулирована задача на разработку программного модуля, предназначенного для предотвращения утечек информации и контроля несанкционированного распространения информации ограниченного доступа.

Кроме того, были рассмотрены средства реализация защиты от утечки информации в трех средствах защиты информации: «Secret Net 7», «Страж NT 3.0», ««Astra Linux Special Edition» релиз «Смоленск»» и методы, которые легли в их основу. Исходя из полученных данных, было принято решение о разработке алгоритма программы, реализующей контроль настройки полномочного разграничения доступа, осуществленного в «Astra Linux», так как на данный момент средство контроля, как для этой операционной системы, так и для других Unix-подобных систем отсутствует, и не имеется барьеров для разработки скриптов в данной среде, связанных с обучением логике работы и основными структурами интерпретатора команд.

Также был представлен интерфейс пользователя программного модуля предотвращение утечек информации в КП УСЗ, а также алгоритмы работы программы.

Возможностей данного продукта достаточно для контроля всех типов устройств, которые могут использоваться для переноса информации.

Контроль доступа к устройствам удачно дополняется мониторингом печати, копирования файлов на съемные накопители и передачи сообщений. Программный модуль ПМ ПУИ, действительно позволяет реализовать систему контроля доступа сотрудников организации к съемным накопителям, контроля вывода информации на печать, а также контролировать передачу информации по каналам передачи данных.

Таким образом, общие затраты на разработку и внедрение проекта составят всего 527 190 руб., а договорная цена будет составлять 822 416,4 руб.

В ходе проделанной работы найдены все необходимые данные, доказывающие целесообразность и эффективность разработки данного программного решения

Список используемой литературы

- «Методика определения угроз безопасности информации в информационных системах». Утвержден ФСТЭК России 2015г.

- «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных». Утверждена заместителем директора ФСТЭК России 15 февраля 2008г.

- «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных». Утверждена заместителем директора ФСТЭК России 15 февраля 2008г.

- Приказ «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах» Утверждена директором ФСТЭК России 11 февраля 2013г.

- ГОСТР 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения: — Введ. 2000-01-01. — М.: Изд-во стандартов, 1999. -11 с.

- Доктрина информационной безопасности Российской Федерации (утверждена Указом Президента РФ № 646 от 5 декабря 2016 г.)

- ФСТЭК, приказ № 17 от 11.02.2013

- Аверченков, В.И. Криптографические методы защиты информации/ В.И. Аверченков, М.Ю. Рытов, С.А. Шпичак, – Брянск: БГТУ, 2010. – 216 с.

- Аверченков В.И. Организационная защита информации: учеб. Пособие для вузов / В.И. Аверченков, М.Ю. Рытов. – Брянск: БГТУ, 2005. – 184 с.

- Белкин, П.Ю. Программно-аппаратные средства обеспечения информационной безопасности. Защита программ и данных: учеб. пособие для вузов/ П.Ю. Белкин, О.О. Михальский, А.С. Першаков. – М.: Радио связь, 2000.- 215 с

- Блинов А.М. Информационная безопасность: Учебное пособие. Часть 1. – СПб.: Изд-во СПбГУЭФ, 2010. – 96 с.

- Болдырев, А.И. Методические рекомендации по поиску и нейтрализации средств негласного съема информации: практ. Пособие/ А. И. Болдырев – М.: НЕЛК, 2001. – 137 с.

- Большая энциклопедия промышленного шпионажа / Ю.Ф. Каторин., Е.В.Куренков, А.В. Лысов. — СПб.: Полигон, 2000. – 886 с.

- Галатенко В.А. Стандарты информационной безопасности: курс лекций: учебное пособие/В.А. Глатенко.- ИНТУИТ, 2006.-264 с.

- Джонс К.Д., Шема М., Джонсон Б.С., Инструментальные средства обеспечения безопасности/К.Д. Джонс, М. Шема, Б.С. Джонсон.- ИНТУИТ, 2007.-1028 с.

- Иванов, М.А. Криптографические методы защиты информации в компьютерных системах и сетях: учеб.-справ/М.А. Иванов.-М.: КУДИЦОБРАЗ, 2001. -365 с.

- Майкл Дж. Д. Саттон Корпоративный документооборот. Принципы, технологии, методология внедрения. – Санкт-Петербург: Азбука, 2002. – 446 с.

- Малюк, А.А. Введение в защиту информации в автоматизированных системах/ А.А. Малюк, С.В. Пазизин, Н.С. Погожин. – М.: Горячая линия Телеком, 2001. – 178 c

- Скрипник Д.А. «Общие вопросы технической защиты информации» Интернет-Университет Информационных Технологий (ИНТУИТ)//Москва 2012

Страницы 1 2

или напишите нам прямо сейчас:

⚠️ Пожалуйста, пишите в MAX или заполните форму выше.

В России Telegram и WhatsApp блокируют - сообщения могут не дойти.