3 Разработка мероприятий по защите информационной системе от утечек по каналам ПЭМИН

3.1 Организационные методы защиты

Организационные меры защиты должны быть прописаны в документах, определяющих порядок обеспечения информационной безопасности в банка. Основным таким документом является политика информационной безопасности.

Организационно-технические меры обеспечения безопасности конфиденциальной информации предусматривают оборудование рабочих кабинетов, переговорных комнат и помещений где проводятся совещания, на которых могут произноситься конфиденциальные сведения, средствами защиты от утечки информации по акустическому и виброакустическому каналам.

Ответственность за реализацию организационно-технических мер возлагается на руководителей подразделений, обеспечивающих эксплуатацию защищаемых помещений и технических систем обмена голосовой информацией.

Ответственность за обеспечение безопасности конфиденциальной информации при проведении переговоров возлагается на должностное лицо или сотрудника, передающего конфиденциальную информацию. При этом он обязан:

• знать перечень сведений, составляющих коммерческую тайну, а также порядок работы с документами, содержащими коммерческую тайну;

• передавать конфиденциальную информацию, получаемую в рамках своей производственной деятельности, только тем сотрудникам и в том объеме, которые определены в рамках его должностной инструкции;

• при передаче информации соблюдать установленные меры безопасности и режима (использовать защищаемые помещения, защищенные телефонные аппараты, установленные места, регламент, процедуры и т.п.);

• спрашивать и получать разрешение у своего непосредственного руководителя на передачу конкретных конфиденциальных сведений конкретному лицу в тех случаях, когда регламент передачи информации не определен или когда у сотрудника возникли какие-либо сомнения по поводу передачи конфиденциальной информации;

• сообщать в службу безопасности о любых попытках получить от него конфиденциальную информацию третьими лицами.

Сотруднику категорически запрещается:

• передавать конфиденциальную информацию какому-либо лицу вне рамок его производственной деятельности и должностных инструкций;

• нарушать установленные правила и регламенты передачи конфиденциальных сведений;

• отключать или блокировать установленные средства защиты.

Ответственность за режимное обеспечение проведения конфиденциальных совещаний и мероприятий возлагается на службу безопасности. В обязанности службы безопасности входят:

• проверка помещений, где будут проводиться конфиденциальные мероприятия на наличие посторонних предметов, в которых могут находиться закладные передающие устройства несанкционированного съема информации;

• обеспечение пропускного режима, встреча и сопровождение гостей в помещения для совещаний при приеме посетителей из внешних организаций;

• контроль соблюдения требований политики безопасности и регламентирующих документов по обеспечению информационной безопасности;

• проведение специальных проверок сувенирной продукции и подарков в адрес должностных лиц (входной контроль) на предмет обнаружения в них возможно внедренных электронных средств съема информации;

• временное изъятие или блокирование мобильных телефонов и звукозаписывающей аппаратуры у участников мероприятий при обсуждении особо важных для сведений;

• контроль своевременного ухода из посетителей из внешних организаций после окончания конфиденциальных мероприятий;

• организация проведения периодических проверок помещений, предназначенных для проведения конфиденциальных мероприятий, с целью выявления и нейтрализации возможных технических каналов утечки информации, способов несанкционированного доступа, несанкционированных и непреднамеренных воздействий.

Ответственность за состояние защиты информации возлагается на соответствующее подразделение и лиц службы безопасности. Применительно к рассматриваемому предприятию предполагается обеспечивать инженерно-техническую защиту информационных ресурсов предприятия группой инженерно-технической защиты, которая, как вариант, может состоять из старшего инженера (инженера) — руководителя группы и инженера (техника) по специальным измерениям и организационно должна входит в отдел информационной безопасности.

Основные задачи группы:

• обследование выделенных помещений с целью установления потенциально возможных каналов утечки конфиденциальной информации через технические средства, конструкции зданий и оборудования;

• выявление и оценка степени опасности технических каналов утечки информации;

• разработка мероприятий по ликвидации (предотвращению утечки) потенциальных каналов утечки информации;

• организация контроля (в том числе и инструментального) за эффективностью принятых защитных мероприятий, анализ результатов контроля и разработка предложений по повышению надежности и эффективности мер защиты;

• подготовка заявок на приобретение технических средств защиты информации, участие в их установке, эксплуатации и контроле состояния.

Кроме того, на группу инженерно-технической защиты информации целесообразно возложить также технические вопросы охраны носителей информации.

3.2 Пассивные методы защиты

Источниками электромагнитных излучений в локальной вычислительной сети (ЛВС) являются рабочие станции (компьютеры) и активное сетевое оборудование. Для защиты от утечки информации по каналам побочных излучений и наводок применяется экранирование этого оборудования.

Для снижения уровня излучений активного оборудования локальной сети лучше всего размещать его в экранированном шкафу.

В настоящее время на рынке средств вычислительной техники присутствуют корпуса очень высокого качества, в том числе и предназначенные для изготовления компьютеров, удовлетворяющих требования Европейской Директивы по электромагнитной совместимости (European EMS Directive 89/336/EEC). Однако на уровень излучения существенно влияет качество всех элементов, устанавливаемых в компьютере, а не только качество его корпуса. Более того, требования по электромагнитной совместимости намного менее жесткие, чем требования по технической защите информации. Научно Исследовательским Институтом Электромагнитных помех (НИИЭМП) проводилось исследование уровней излучения, создаваемых компьютерами в различных серийно выпускаемых корпусах. Результаты исследований показали, что современные корпуса позволяют значительно ослабить излучения элементов компьютера. Однако, за редким исключением, без дополнительной доработки ни один серийный корпус не может использоваться в качестве корпуса компьютера с защитой информации. Более того, качество экранирования корпуса системного блока компьютера влияет на уровень излучения всех устройств, подключенных к системному блоку (например, клавиатуры).

Стандартная клавиатура обычно имеет очень высокий уровень излучения. В то же время с клавиатуры вводятся очень критичные с точки зрения безопасности данные, включая пароли пользователей и администратора системы. Излучение клавиатуры относительно узкополосное и сосредоточено, в основном, в области коротких и ультракоротких волн. Для его перехвата может использоваться очень дешевый коротковолновый разведывательный приемник. Учитывая также, что данные, вводимые с клавиатуры, вводятся в последовательном коде и поэтому могут быть легко интерпретированы, излучения, создаваемые клавиатурой, следует считать наиболее опасными.

Задача доработки стандартных корпусов и шкафов, пусть даже с улучшенными характеристиками по электромагнитной совместимости, на первый взгляд простая, но в практической реализации оказывается далеко не тривиальной, поскольку:

• во-первых, корпуса изготавливаются не из цельного куска металла и в местах соединения отдельных конструкций корпуса всегда есть щели, которых достаточно для того, чтобы существенно ухудшить экранирующие свойства;

• во-вторых, корпус электронного прибора, как правило, не может быть герметичным и нужны вентиляционные отверстия для отвода тепла;

• в-третьих, конструкция экранирующего корпуса не может быть рассчитана заранее, поэтому доработка стандартного корпуса с целью улучшения его экранирующих свойств — это всегда экспериментальная работа.

Блок питания создает еще больше проблем. Точнее говоря, не сам по себе блок питания, а необходимость подачи электроэнергии внутрь экра-нированного корпуса. Внутрь экранированного объема любой провод может заходить только через специальный фильтр, препятствующий рас-пространению побочных излучений вдоль этих проводов.

В настоящее время теория фильтров очень хорошо проработана. Однако для правильного расчета характеристик фильтра необходимо знать выходное сопротивление источника высокочастотных колебаний (блока питания активного оборудования) и входное сопротивление приемника этих колебаний (электрической сети, от которой данное оборудование запитывается). Обычно выходное сопротивление конкретного блока питания еще можно каким-либо образом измерить, но комплексное внутреннее сопротивление электрической сети, как правило, неизвестно. А оно, в зависимости от протяженности линий электропитания, числа и характеристик подключенных к этой сети приборов, может изменяться не только по величине, но и по характеру (индуктивный или емкостной). Поэтому разработка фильтра для подавления излучений в цепях электропитания — это тоже большей частью экспериментальная работа. Более того, ни один серийно изготавливаемый фильтр не может полностью выполнять свои функции в широкой полосе частот.

Как правило, уровень побочных излучений при грамотно выполненном заземлении несколько снижается. Однако в некоторых случаях при подключении заземления уровень побочных излучений может и увеличиться. Поэтому нельзя однозначно утверждать, что заземление необходимо с точки зрения защиты информации от утечки по каналу ПЭМИН. И более того, чем качественнее выполнено экранирование корпуса (включая и качество фильтров в цепях электропитания), тем меньше сказывается на уровне побочных излучений наличие или отсутствие заземления.

Кабельная система не содержит активных или нелинейных элементов, поэтому сама по себе она не может быть источником побочных излучений. Однако кабельная система связывает между собой все элементы компьютерной сети. По ней передаются сетевые данные, но вместе с этим она является также приемником всех наводок и средой для переноса побочных электромагнитных излучений.

Поэтому следует различать: побочное излучение, вызванное передаваемыми по данной линии сигналами (трафиком локальной сети); прием и последующее переизлучение побочных излучений от расположенных вблизи других линий и устройств; излучение кабельной системой побочных колебаний от элементов сетевого активного оборудования и компьютеров, к которым подключен кабель.

Часто при оценке защищенности кабельной системы определяют величину ослабления побочного излучения, вызванного сигналами, передаваемыми по кабелю в процессе сетевого обмена информацией. Понятно, что если по радиоизлучению кабельной системы можно восстановить трафик в ЛВС, то это представляет большую опасность. Современные кабели для локальных сетей имеют очень низкий уровень излучения передаваемых сигналов. В этих кабелях сигналы передаются по витой паре проводов, причем число скруток на единицу длины строго постоянно, благодаря чему витая пара получается очень хорошо сбалансированной. В принципе, такая система вообще не должна излучать. Более того, наличие экрана у витой пары очень мало влияет на уровень излучения сигналов, передаваемых по витой паре.

Однако, в реальной системе всегда имеют место отдельные неоднородности кабеля. В первую очередь они возникают при небрежной или неквалифицированной прокладке кабеля. На местах поворотов кабеля в случае резкого изгиба изменяется взаимное положение проводников в витой паре и, как следствие, изменяется волновое сопротивление. Кроме того, большое влияние оказывает качество заделки кабеля в коннекторы. Все это, безусловно, влияет на уровень побочного излучения, возникающего в процессе сетевого обмена. Тем не менее уровень излучения сигналов, передаваемых по кабелю, остается довольно низким, особенно для кабелей, категория которых выше пятой. Реально на расстоянии буквально единиц метров уже невозможно по электромагнитному излучению современного кабеля перехватить передаваемую по нему информацию. Но в большинстве практических случаев кабельная система — это отличная антенна для всех побочных излучений оборудования, подключенного к сети. Побочные излучения, возникающие в элементах компьютера, наводятся на все провода кабеля ЛВС.

Вследствие этого для побочных излучений элементов компьютера кабель локальной сети нельзя рассматривать как витую пару. Его необходимо рассматривать просто как одиночный многожильный провод, выходящий за пределы экранированного объема. Поставить для этих проводов фильтр, подавляющий побочные излучения, невозможно. Ведь побочные излучения элементов компьютера (жесткий диск, клавиатура и т.п.) сосредоточены в той же полосе частот, что и спектр импульсов, передаваемых по витой паре в процессе сетевого обмена. Таким образом, если компьютер с защитой информации включить в ЛВС на неэкранированной витой паре, то провода неэкранированной витой пары, играя роль антенны, могут усилить напряженность поля, создаваемого, например, клавиатурой компьютера, в десятки тысяч раз. Поэтому неэкранированная витая пара не может применяться в ЛВС, в которой обрабатывается информация с ограниченным доступом. Применение же экранированной витой пары значительно улучшает ситуацию, но не гарантирует подавления синфазных наводок.

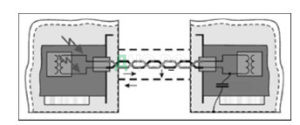

Рассмотрим эквивалентную схему участка ЛВС для побочных излучений элементов компьютера (рис. 3.1).

Рисунок 3.1 Эквивалентная схема участка ЛВС для побочных излучений элементов компьютера

Побочные излучения элементов компьютера наводятся синфазно на провода кабельной системы. Электрическое поле E, создаваемое наведенным излучением, локализуется в пространстве между жилами кабеля и экранирующей оплеткой. Поэтому оно очень хорошо подавляется (по крайней мере, при применении высококачественных кабелей). Наведенное напряжение приводит к появлению наведенного тока по жилам кабеля Iпр и его оплетке Iобр. В отсутствие заземления магнитное поле, вызванное протеканием наведенного тока по жилам кабеля, компенсируется магнитным полем, вызванным протеканием этого тока во встречном направлении по оплетке кабеля. Поэтому в незаземленной системе побочные излучения элементов компьютера, проникающие в экранированные кабели локальной сети, могут быть хорошо подавлены. В том случае, если все активное оборудование заземлено, излучение элементов компьютера также вызывает появление наведенного тока Iпр по жилам кабеля. Однако обратный ток в этом случае протекает как по экранирующей оплетке кабеля Iобр, так и по проводам заземления (рис. 3.2).

Рисунок 3.2 Эквивалентная схема участка ЛВС для побоч¬ных излучений заземленных элементов компьютера

В результате в контуре, образованном экранирующей оплеткой кабеля и проводами (шинами) заземления образуется разностный ток. Поэтому рассматриваемый контур для наведенного тока в кабеле, оплетке и цепях заземления представляет собой рамочную антенну, иногда просто гигантских размеров. Именно этот эффект и приводит к тому, что при подключении хорошо защищенного компьютера к локальной сети уровень излучений компьютера (в первую очередь, магнитной составляющей) значительно возрастает независимо от того, экранированные кабели применяются или нет. Особенно хорошо данный эффект проявляется на относительно низких частотах. А ведь во многих случаях именно подавление магнитной составляющей на низких частотах представляет трудности даже для автономного (не подключенного к локальной сети) устройства.

Единственный способ уменьшить это излучение — это подключение защитного заземления к каждому элементу локальной сети через фильтр, который обладает большим сопротивлением в широкой полосе частот, но малым сопротивлением на частоте 50 Гц.

Таким образом, для уменьшения риска утечек информации по каналам ПЭМИН в помещениях банка предлагается реализовать следующие защитные меры:

• необходимо использовать экранированные корпуса для рабочих станций;

• кабели электропитания и линии связи, идущие к информационным системам, должны быть проведены (по возможности) под землей или защищены надлежащим образом с помощью других средств;

• необходимо применение только экранированных кабелей;

• необходимо рассмотреть меры по защите сетевых кабелей от их несанкционированного вскрытия для целей перехвата данных и от повреждения, например, воспользовавшись экранами или проложив эти линии так, чтобы они не проходили через общедоступные места;

• незадействованные разъемы информационных кабелей, предназначенные для подключения рабочих станций, должны быть опечатаны или заклеены специальной маркой для исключения возможности несанкционированного подключения нештатных технических средств обработки информации;

• должно быть обеспечено заземление каждого элемента ЛВС через фильтр с большим сопротивлением.

Для исключительно уязвимых или критически важных систем следует рассмотреть необходимость принятия дополнительных мер, таких, как:

• шифрование данных;

• установку бронированных экранов и использование запираемых помещений;

• использование других маршрутов или сред передачи данных.

3.3 Активные методы защиты

К активным методам защиты относят зашумление шумом, подавление побочных излучений.

Следовательно, средства защиты информации по каналам побочных электромагнитных излучений и наводок включают генераторы шума, сетевые помехоподавляющие фильтры, генераторы линейного зашумления.

Активные методы защиты от ПЭМИН предполагают применение генераторов шумов, различающихся принципами формирования маскирующих помех. В качестве маскирующих используются случайные помехи с нормальным законом распределения спектральной плотности мгновенных значений амплитуд (гауссовские помехи) и прицельные помехи, представляющие собой случайную последовательность сигналов помехи, идентичных побочным сигналам.

Используется пространственное и линейное зашумление. Пространственное зашумление осуществляется за счет излучения с помощью антенн электромагнитных сигналов в пространство. Применяется локальное пространственное зашумление для защиты конкретного элемента компьютерной системы и объектовое пространственное зашумление для защиты от побочных электромагнитных излучений компьютерных систем всего объекта.

При локальном пространственном зашумлении используются прицельные помехи. Антенна находится рядом с защищаемым элементом компьютерной системы. Например, шумогенератор ГШ-К-1000 выполнен в виде платы, вставляемой в свободный слот материнской платы компьютера, а антенна выведена и закреплена на корпусе системного блока.

Объектовое пространственное зашумление осуществляется, как правило, несколькими генераторами со своими антеннами, что позволяет создавать помехи во всех диапазонах побочных электромагнитных излучений всех излучающих устройств объекта.

Пространственное зашумление должно обеспечивать невозможность выделения побочных излучений на фоне создаваемых помех во всех диапазонах излучения и, вместе с тем, уровень создаваемых помех не должен превышать санитарных норм и норм по электромагнитной совместимости радиоэлектронной аппаратуры.

При использовании линейного зашумления генераторы прицельных помех подключаются к токопроводящим линиям для создания в них электрических помех, которые не позволяют злоумышленникам выделять наведенные сигналы.

Генераторы шума предназначены для защиты информации от перехвата средствами радиоэлектронного контроля путем создания маскирующего сигнала в широком спектре диапазона и маскировки побочных электромагнитных излучений и наводок технических средств и систем, обрабатывающих конфиденциальную информацию.

Генераторы шума могут быть различными по диапазону частот, мощности, видам исполнения и являются наиболее широко применяемыми устройствами защиты ввиду своей простоты и эффективности.

Рассмотрим несколько видов генераторов шума.

1. Генератор шума SEL SP-113 «Блокада»

Устройство «Блокада» предназначено для активной защиты информации, обрабатываемой на объектах информатизации, включая вычислительную технику, от утечки за счёт побочных электромагнитных излучений и наводок от них на цепи электропитания («фаза», «ноль» и «защитное заземление») и проводные слаботочные линии.

«Блокада» является техническим средством защиты информации, обрабатываемой на объектах информатизации до 1-й категории включительно, и может устанавливаться в выделенных помещениях до 1-й категории включительно. Имеет регулировку мощности и спектра. В устройстве предусмотрена индикация режима работы защиты и возможность подключения дистанционного управления.

Характеристики генератора приведены в таблице 3.1.

Таблица 3.1 Основные технические характеристики SEL SP-113 «Блокада»

| Метод защиты по каналу ПЭМИ | маскировка в диапазоне больше 300 МГц |

| Метод защиты проводных линий | наводка в диапазоне до 300 МГц |

| Коэффициент качества шума | не хуже 0,8 |

| Габаритные размеры без антенн | 150х60х50 мм |

| Масса | не более 0,55 кг |

Рисунок 3.3 Генератор шума SEL SP-113 «Блокада»

Отличительные особенности: малогабаритность и наличие двух телескопических антенн позволяют оперативно устанавливать систему и обойтись без прокладки рамочных антенн по периметру помещений; возможность питания от аккумуляторов позволяет использовать систему вне помещений (например, в автомобиле).

Генератор шума SEL SP-21B2 «Спектр»

Обеспечивает защиту от утечки информации за счет побочных излучений и наводок средств офисной техники и при использовании миниатюрных радиопередающих устройств мощностью до 20 мВт.

Технические характеристики генератора приведены в таблице 3.2.

Таблица 3.2 Технические характеристики шума SEL SP-21B2 «Спектр»

| Параметр | Значение |

| Диапазон спектра сигнала шума | 0,1 — 1000 МГц |

| Спектральная плотность электрической составляющей электромагнитного поля шума, излучаемого телескопической антенной системой на удалении 5 м (по отн. к 1 мкВ / (м*кГц), не менее: | |

| 0,1 — 30 МГц | 55 дБ |

| 30 — 100 МГц | 45 дБ |

| 100 — 650 МГц | 55 дБ |

| 650 — 850 МГц | 45 дБ |

| 850 — 1000 МГц | 25 дБ |

| Интегральное значение выходной мощности: | |

| Телескопических антенн, соответственно по выходу 1/2 | 9 — 15 Вт / 15 — 20 Вт |

| Мощность в полосе 150…200 кГц на 150 МГц и на 450 МГц, не менее | 40 мВт |

| Стационарные антенны | 4 Вт |

| Длительность установления рабочего режима, не более | 10 с |

| Антенны телескопические по выходу 1 / 2 | 1,1 м / 0,4 м |

| Электропитание: | |

| От однофазной сети | 220 В + 10 % / 50 — 60 Гц |

| От сети постоянного тока | 12 — 15 В х 10 А |

| Условия эксплуатации: | |

| Температура окружающей среды | 0 — + 40 С |

| Относительная влажность воздуха при + 25 С | до 93 % |

| Атм. давление | 725+75 мм рт.ст |

| Габариты | 330х200х190 |

| Масса, не более | 5 кг |

Рисунок 3.4 Генератор шума SEL SP-21B2 «Спектр»

Отличительные особенности: использование двух телескопических антенн для формирования равномерного шумового спектра; возможность питания от аккумулятора автомобиля.

Генератор шума «Равнина-5И»

Широкополосный искровой генератор «Равнина-5И» предназначен для маскировки побочных электромагнитных излучений персональных компьютеров, рабочих станций компьютерных сетей и комплексов на объектах вычислительной техники путем формирования и излучения в пространство электромагнитного поля шума.

Характеристики:

частота модуляции 10-100 кГц;

диапазон частот 10-2000 мГц;

питание12 В, 3 А;

габариты 100x85x75 мм.

Отличительные особенности: искровой принцип формирования шумового сигнала; наличие 2-х телескопических антенн, позволяющих корректировать равномерность спектра; наличие шумового и модуляционного (с глубиной модуляции 100%) режимов работы.

Генератор шума «Гном-3»

Предназначен для защиты от утечки информации за счет побочных электромагнитных излучений и наводок средств офисной техники.

Технические характеристики приведены в таблице 3.3.

Таблица 3.3 Технические характеристики генератора шума «Гном-3»

| диапазон частот | 0,01-1000 МГц |

| уровень шумового сигнала относительно 1 мкВ на расстоянии 1 м от антенны в диапазоне | |

| 0,3-30 МГц | не менее 46 дБ |

| 30-600 МГц | не менее 55 дБ |

| 600-1000 МГц | не менее 38 дБ |

| коэффициент качества шума | не менее 0,8 |

| допустимые размеры антенн по вертикали | 1,5-3 м |

| допустимые размеры антенн по горизонтали | 2-5 м |

| питание | 220 В |

| габариты | 310x98x50 мм |

Рисунок 3.5 Генератор шума «Гном-3»

Отличительные особенности: использование рамочных антенн, располагаемых в 3-х взаимно перпендикулярных плоскостях для создания пространственного распределения шумового сигнала; возможность использования для защиты как персональных ЭВМ, так больших ЭВМ.

Генератор шума ГШ-1000М

Предназначен для защиты от утечки информации за счет побочных электромагнитных излучений и наводок средств офисной техники на объектах 2 и 3 категорий.

Технические характеристики приведены в таблице 3.4.

Таблица 3.4 Технические характеристики генератора шума ГШ-1000М

| Диапазон рабочих частот | 0,1-1000 МГЦ |

| Нормализованный коэффициент качества ЭМПШ, формируемого генератором | не менее 0,8 |

| Поляризация ЭМПШ | эллиптическая |

| Индикация нормального режима работы | световая и звуковая |

| Электропитание | 220 В, 50 Гц |

| Потребляемая мощность | не более 5 Вт |

| Рабочие условия эксплуатации: | |

| — температура окружающей среды | от 5 до 40 ° C |

| — относительная влажность воздуха при темп. 25 ° C | 80% |

| Габаритные размеры блока генератора с излучающей антенной | 700х600х35 мм |

| Габаритные размеры блока питания | 115х80х65 мм |

| Масса генератора блока генератора с излучающей антенной | не более 0,8 кг |

| Масса блока питания | не более 0,4 кг |

Рисунок 3.6 Генератор шума ГШ-1000М

Отличительная особенность: использование рамочной антенны для создания пространственного зашумления.

Генератор шума ГШ-К-1000М

Предназначен для защиты от утечки информации за счет побочных электромагнитных излучений и наводок средств офисной техники на объектах 2 и 3 категорий.

Технические характеристики приведены в таблице 3.5.

Таблица 3.5 Технические характеристики генератора шума ГШ-К-1000М

| Диапазон рабочих частот | 0,1-1000 МГЦ |

| Нормализованный коэффициент качества ЭМПШ, формируемого генератором | не менее 0,8 |

| Поляризация ЭМПШ | эллиптическая |

| Индикация нормального режима работы | световая и звуковая |

| Электропитание | 5 В (от шины питания компьютера) |

| Потребляемая мощность | не более 5 Вт |

| Рабочие условия эксплуатации: | |

| — температура окружающей среды | от 5 до 40 ° C |

| — относительная влажность воздуха при темп. 25 ° C | 80% |

| Габаритные размеры платы генератора | 7165х125х25 |

| Габаритные размеры антенны в развернутом состоянии | 700х500х10 мм |

| Масса платы генератора с излучающей антенной | не более 0,25 кг |

Рисунок 3.7 Генератор шума ГШ-К-1000М

Отличительные особенности: использование рамочной антенны для создания пространственного зашумления; установка в свободный слот персонального компьютера; выпускаются для слотов PCI и ISA.

Генератор радиошума переносной «Штора-3»

Предназначен для использования в качестве системы активной защиты информации от утечки за счет побочных излучений и наводок средств офисной техники.

«Штора-3» является техническим средством активной защиты информации и представляет собой мощный широкополосный генератор, создающим маскирующий сигнал в диапазоне от 0,1 до 2000 МГц c интегральной выходной мощностью 30 Вт.

Технические характеристики приведены в таблице

Таблица 3.6 Технические характеристики генератора радиошума «Штора-3»

| Диапазон частот | 0,1 – 2000 МГц |

| Интегральное значение выходной мощности | 30 Вт |

| Спектральная плотность электрической составляющей электромагнитного поля шума, излучаемого телескопической антенной системой на удалении 5 м (по отношению к 1 мкВ/(м х √ кГц)), не менее: | |

| 0,1-30 МГц | 55 дБ |

| 30-100 МГц | 45 дБ |

| 100-650 МГц | 55 дБ |

| 650-850 МГц | 45 дБ |

| 850-1000 МГц | 25 дБ |

| 1000-2000 МГц | 20 дБ |

| Питание изделия | от сети 220 В, 50 Гц |

| от бортовой сети 12 В | |

| Потребляемая мощность | не более 100 Вт |

| Длительность установления рабочего режима | не более 10 с |

| Размеры металлического корпуса | 220 х 135 х 35 мм |

| Масса | не более 4 кг |

Генератор обеспечивает:

- Маскировку информативных побочных электромагнитных излучений ПЭВМ и периферийного оборудования.

- “Подавление” приемников дистанционного управления по радиоканалу.

Конструктивно генератор выполнен в металлическом корпусе, камуфлированном в сумке для работы в автономных условиях.

Рисунок 3.8 Штора-3, переносимый широкополосный генератор радиошума

Выше были рассмотрены существующие генераторы шума.

Самым недорогим из рассматриваемых продуктов является ГШ-К-1000М. Его низкая (по сравнению с другими генераторами) цена объясняется тем, что он не имеет корпуса и блока питания. Эта плата устанавливается в системный блок, а излучающая антенна в виде петли из провода располагается на его задней стенке. Включается генератор одновременно с ПЭВМ. Такое техническое решение целесообразно применять на стадии сборки или модернизации компьютера и проводить специальные исследования по определению «зоны R2» с уже установленным генератором шума. При этом на объекте не всегда удается сориентировать ПЭВМ так, что максимальный уровень излучений генератора шума создавался в нужном направлении.

Этих недостатков лишен генератор шума ГШ-1000М . Из всех рассматриваемых он имеет наиболее привлекательный дизайн. Небольшой корпус, кольцеобразная антенна, простота в использовании – никаких работ по монтажу и настройке. Хорошо вписывается в интерьер офиса. Удобен при оборудовании временных объектов информатизации. Однако отличается и сравнительно высокой ценой. Кроме того, отсутствие функции регулировки уровня излучений в некоторых случаях может привести к созданию помех телерадиоприемникам.

Генератор шума Гном-3 внешне проигрывает генератору ГШ-1000М: металлический корпус, серый «военный» цвет, крепежные винты на виду. Кроме того, необходимость самим крепить на стене Гном-3, изготавливать антенные петли и монтировать их на стенах и потолке создает определенные трудности, да и интерьер все это явно не украшает. С другой стороны, подобная антенная система позволяет создать более равномерное электромагнитное поле помех в трех плоскостях и обеспечить защиту нескольких компьютеров. Для тех случаев, когда по каким-либо причинам нежелательно использование генератора шума на полную мощность (например, для исключения помех радиоприему), Гном-3 имеет эксплуатационные регулировки уровня излучений. Наибольшее распространение получил на военных объектах. Харак4теризуется также низкой ценой.

Переносные генераторы шума целесообразно применять либо при проведении каких-либо временных мероприятий с целью обеспечения повышенного уровня подавления ПЭМИН, либо в тех случаях, когда установка постоянного генератора шума нецелесообразна по другим причинам..

Для обеспечения защиты информации рассматриваемой банка от утечек информации по каналам ПЭМИН целесообразно применять следующие виды генераторов:

• ГШ-К-1000М – в составе рабочих станций, на которых обрабатывается конфиденциальная информация;

• Генератор шума ГШ-1000М – в помещениях, в которых обрабатывается информация, подлежащая защите;

• Штора-3 – для обеспечения повышенного уровня подавления шума при проведении выездных совещаний и тому подобное.

3.4 Средства оценки степени защищенности

Для определения степени защищенности информационной системы банка от утечек по каналу ПЭМИН необходимо применять специализированные программно-аппаратные комплексы.

Для применения в рассматриваемой банка была выбрана Система оценки защищенности технических средств по каналу ПЭМИН «СИГУРД». Данная система предназначена для проведения специальных исследований различных технических средств с целью выявления, распознавания и измерения сигналов побочного электромагнитного излучения этих устройств с минимальным участием оператора.

Система создана на базе спектроанализатора фирмы IFR (MARCONI), стандартного IBM-совместимого персонального компьютера (настольного или Notebook) и комплекта антенн. Комплекс может включать в свой состав спектроанализаторы аналогичного класса и других производителей при условии доработки программного обеспечения. Могут быть применены любые антенны, предназначенные для работы в диапазоне от 9 кГц до 2 ГГц. Рекомендуется применение активных широкополосных антенн. Параметры антенн (антенный коэффициент) вводится в управляющую программу и учитывается автоматически при выборе соответствующей антенны. Замена антенн в процессе измерений осуществляется оператором в соответствии с сообщениями управляющей программы.

Основным отличием данной системы от аналогичных разработок является четырёхэтапное обнаружение и измерение сигналов и, полностью автоматическое, адаптивное распознавание частот (сигналов) ПЭМИН среди всех, присутствующих в эфире и автоматическое дистанционное управление параметрами тест-режимов на исследуемой ПЭВМ (на базе типового IrDA канала).

На первом этапе выполнения задания в автоматическом режиме осуществляется фильтрация всех входных сигналов по энергетическому критерию (превышение на заданную величину над уровнем шумов). Возможно применение цифровой фильтрации, включая вейвлет-преобразование. Далее система выполняет коррекцию каждого выявленного сигнала, уточняя его частоту. На третьем этапе осуществляется корреляционный двухступенчатый анализ сигналов в сравнении их с эталоном, хранящимися в файловой библиотеке. Эталон сигнала синтезируется оператором по спектрограмме реального сигнала в процессе формирования задания. Предусмотрено выделение сигналов, корреляционные характеристики которых не позволяют программе сделать однозначный вывод, и выдача их на экран оператору для принятия решения. На последнем этапе выполняется измерение выявленных «опасных» сигналов.

Для опасных сигналов, огибающая (спектрограмма) которых не может быть «окрашена» при помощи соответствующего теста-режима, предусмотрен режим работы с предварительно создаваемой базой сигналов (при остановленном тесте или выключенном исследуемом устройстве). В этом случае система регистрирует и измеряет только те сигналы, которые отсутствуют в базе.

Выполнение расчёта результатов (вызов модуля расчёта) может выполняться как вручную, так и автоматически. В последнем случае все результаты измерений передаются в модуль расчёта без участия оператора.

Учитывая сложный характер спектра ПЭМИН, предусмотрен дополнительный режим просмотра ближайших частотных «окрестностей» любого выявленного сигнала с целью обнаружения боковых частот. Система автоматически вычисляет шаг гармоник ПЭМИН, их боковых частот и может вести анализ на основе выявленной сетки частот, что ещё больше сокращает затраты времени и повышает надёжность результатов.

Все спектры, зафиксированные в процессе СИ, могут быть сохранены для последующего анализа и сравнения с любыми другими. Данная функция позволяет, кроме того, вести анализ спектров методом «наложения», при котором сравниваются два спектра, снятых в разных режимах работы исследуемого устройства. Изменения спектра по сравнению с сохранённым при наложении выделяются цветом.

Управляющая программа позволяет управлять всеми необходимыми режимами работы спектроанализатора. Все задаваемые оператором параметры запоминаются в виде «задания». Библиотека заданий сохраняется для последующего использования, в том числе любое задание может быть использовано в последующем без изменений или с любыми изменениями. Выполнение любого задания может быть приостановлено оператором в любой момент и продолжено или запущено сначала или продолжено с изменёнными в случае необходимости параметрами.

Предусмотрен и ручной режим работы со спектроанализатором с управлением всеми функциями спектроанализатора от компьютера. Спектроанализатором можно управлять и автономно с помощью его органов управления. При этом, при возврате под управление компьютера, оператор может продолжить выполнение задания с параметрами, предусмотренными заданием или с введёнными с пульта управления спектроанализатора вручную.

В состав системы входит, в виде самостоятельного программного модуля, задача расчёта требуемых параметров исследуемых устройств. Исходными данными для расчёта являются результаты измерений ПЭМИН исследуемого устройства в виде файла данных и дополнительные данные, вводимые оператором. Результатом расчёта является таблица данных измерений и расчётов, предназначенная для включения в отчёт по СИ, формируемый в любом текстовом редакторе. Модуль реализует стандартный метод расчёта.

Спектроанализатор и рекомендуемые модели антенн включены в Госреестр измерительных приборов и поставляются с калибровочными сертификатами и свидетельствами о поверке.

Спектроанализатор имеет возможность непрерывной работы с автономным электропитанием до полутора часов, что позволяет, в ряде случаев, минимизировать уровень помех при измерениях. Рекомендуемые измерительные антенны также предусматривают автономное электропитание. Таким образом, при использовании компьютера «Notebook», весь комплекс может быть мобильным и автономным.

Комплекс получил возможность работать с анализаторами ещё нескольких моделей. В общей сложности сейчас поддерживается работа с 3 моделями (базовые модели) анализаторов спектра фирмы IFR, более чем с десятком моделей Agilent Technologies (8592/8596, 8560, 8563, 4402/4407, 7000 и т.д.). В настоящее время заканчивается качественно новая адаптация к измерительным приёмникам фирмы.

Полностью закончена и подготовлена к сертификации задача автоматизированной оценки эффективности систем активной защиты.

Заканчивается бетта-тестирование задачи оценки защищённости. Ведутся работы по включению в состав комплекса средств, которые позволят автоматизировать выполнение измерений реального затухания.

По результатам эксплуатации, пожеланиям и замечаниям пользователей значительно усовершенствован пользовательский интерфейс. В частности:

• введены два поля «Шаг»;

• создан и включён в состав управляющего интерфейса режим «Экспресс-анализ»;

• полностью переработан интерфейс формирования задания;

• появилась возможность разбиения задания на ряд подзаданий с различными параметрами исследования;

• улучшена работа комплекса в режиме работы с базой сигналов;

• улучшен интерфейс формирования оператором эталонов опасных сигналов;

• переработана задача автоматического расчёта тактовой частоты опасного сигнала;

• переработан и упрощён интерфейс окна «Задание».

• Интерфейс управления теперь обеспечивает проведение измерений до частот 100 ГГц.

В состав программного обеспечения системы введён отдельный модуль (программа), позволяющая просматривать и, при необходимости корректировать и распечатывать результаты исследований, включая все сохранённые графические файлы (спектры).

Значительной переработке подверглась тест-программа, позволяющая теперь обеспечивать необходимую «окраску» опасных сигналов для автоматического их распознавания для целого ряда блоков и устройств ПЭВМ.

Полностью закончена отработка управляющего ИК-канала, позволяющего системе автоматически управлять параметрами тест-режима на исследуемой ПЭВМ. Его использование практически полностью освобождает оператора от необходимости вмешательства в работу системы до момента расчёта результатов.

Значительно усовершенствован блок распознавания (верификации) сигналов, что заметно уменьшило число «ложных» опознаваний.

В базовый состав системы «СИГУРД» входят:

• Анализатор спектра (по выбору пользователя).

• Интерфейс связи GPIB-USB2.

• Комплект измерительных антенн:

• АИ5-0 дипольная активная (0,009…2000 МГц).

• АИР3-2 рамочная активная (0,009…30 МГц).

• Специализированное программное обеспечение «СИГУРД-Интерфейс», «СИГУРД-Дельта» и «СИГУРД-Тест».

Динамически подгружаемый программный модуль управления системой «Сигурд» «Сигурд-Интерфейс» предназначен для:

• управления аппаратурой автоматизированной системы оценки защищенности технических средств от утечки информации по каналу побочных электромагнитных излучений и наводок (ПЭМИН) «Сигурд»;

• автоматизации процесса поиска и выявления информативных сигналов ПЭМИН от исследуемого технического средства;

• автоматизации полного цикла измерений параметров сигналов ПЭМИН, необходимых для выполнения расчета оценок защищенности технического средства;

• передачи данных, полученных в результате измерений, в программный модуль расчета показателей защищенности технических средств от утечки информации по каналу побочных электромагнитных излучений и наводок «Сигурд-Дельта».

Динамически подгружаемый программный модуль управления системой «Сигурд» «Сигурд-Интерфейс» работает под управлением программной оболочки «Сигурд-Лайт».

Программная оболочка «Сигурд-Лайт» предназначена для управления различными средствами измерения (анализаторов спектра и измерительных приемников), электромагнитных полей и сигналов и предоставления для этого единого пользовательского интерфейса. управляет динамически подгружаемыми к ней программными модулями, ориентированными. Программная оболочка «Сигурд-Лайт» обеспечивает:

• совместимость с более чем 20-ю моделями различных средств измерения;

• дистанционное управление средством измерения по одному из возможных интерфейсов управления GPIB, RS-232, USB, LAN;

• проведение измерений параметров электромагнитных сигналов;

• визуализацию и запоминание спектров электромагнитных сигналов на дисплее ПЭВМ;

• быстрый доступ к наиболее часто используемым функциям средства измерения, быстрое переключение между 2-мя профилями настроек;

• создание и пополнение базы данных характеристик использованного при проведении измерений оборудования – справочных и исходных данных для обработки результатов измерений.

Возможности программной оболочки «Сигурд-Лайт» могут расширяться путем подключения к ней специализированных динамически подгружаемых программных модулей для управления средством измерения по заданному алгоритму, таких как «Сигурд-Интерфейс», «Сигурд-Вариант», «Стентор-Интерфейс», «Талис-Интерфейс» и др.

Программа формирования тестов на ПЭМИН «Сигурд-Тест» функционирует под управлением ОС семейства Windows и предоставляет пользователю возможность формировать с ее помощью на исследуемом техническом средстве сигналы побочных электромагнитных излучений и наводок (ПЭМИН) заданного вида для следующих подсистем:

• видеоподсистемы ПЭВМ;

• СОМ и LPT-портов ПЭВМ;

• клавиатуры ПЭВМ;

• интерфейсов Ethernet и USB;

• устройств CD-ROM;

• дисковых накопителей, подключенных к ПЭВМ, и их интерфейсов;

• принтеров, подключенных к ПЭВМ;

• сканеров, подключенных к ПЭВМ.

Программный модуль расчета показателей защищенности технических средств от утечки информации по каналу побочных электромагнитных излучений и наводок (ПЭМИН) «Сигурд-Дельта» предназначен для проведения расчетов принятых и утвержденных показателей защищенности технических средств от утечки информации по данному техническому каналу. В качестве исходных данных для расчета используются результаты измерений сигналов, полученные с использованием автоматизированной системы защищенности технических средств от утечки информации по каналу ПЭМИН «Сигурд» и подготовленные программами «Сигурд-Интерфейс», «Сигурд-Вариант» и «Стентор-Интерфейс», или вводимые оператором вручную.

Дополнительное оборудование:

• Портативный IBM-совместимый компьютер.

• Токовые трансформаторы для измерения в линиях:

• ТИ2-1 токосъемник (0,2…1000 кГц).

• ТИ2-2 токосъемник (0,009…30 МГц).

• ТИ2-3 токосъемник (0,009…300 МГц).

Измерительные антенны:

• АИ5-1 дипольная активная (0,009…1000) МГц.

• АИ4-1 дипольная активная (0,1…2000 кГц).

• АИР3-1 рамочная активная (0,2…400 кГц).

• Широкополосный усилитель ШУ-3 (0,009…1250 МГц).

• Комплект управления тестами на исследуемой ПЭВМ по IrDA-каналу.

• Активный пробник для контактных исследований.

• Комплект адаптеров для контактных исследований интерфейсов ПЭВМ.

Схема программного обеспечения с учетом элементов системы защиты приведена на рисунке 2.9.

Рисунок 3.9Схема программного обеспечения с учетом элементов системы защиты от ПЭМИН

Схема аппаратного обеспечения информационной системы банкас учетом элементов защиты от утечек по каналам ПЭМИН приведена на рисунке 3.10.

Рисунок 2.4 Схема аппаратного обеспечения с учетом оборудования защиты от ПЭМИН

На схеме условными обозначениями приведено размещение генераторов шума:

• ГШ-К-1000М – в составе рабочих станций, на которых обрабатывается конфиденциальная информация;

• Генератор шума ГШ-1000М – в помещениях, в которых обрабатывается информация, подлежащая защите;

• Штора-3 – для обеспечения повышенного уровня подавления шума при проведении выездных совещаний и тому подобное.

3.5 Выводы по главе

В третьей главе дипломной работы рассмотрены организационные, пассивные и активные методы защиты от утечки информации оп каналам ПЭМИН. Среди множества средств, защищаемых информацию от утечки по данным каналам, выбраны для применения следующие:

• оборудование рабочих кабинетов, переговорных комнат и помещений где проводятся совещания, на которых могут произноситься конфиденциальные сведения, средствами защиты от утечки информации по акустическому и виброакустическому каналам;

• выполнение всеми сотрудниками инструкций по препятствованию утечки информации по каналам ПЭМИН;

• ввод в штат банка группы инженерно-технической защиты с соответствующими полномочиями и обязанностями.

В качестве пассивных средств предлагается использовать экранирование и заземление корпусов персональных компьютеров, на которых производится хранение и обработка данных, составляющих защищаемые информационные активы.

Как активные средства защиты предложено использовать генераторы шума трех видов – стационарные для работы в помещениях с ПК, которые обрабатывают защищаемую информацию, малогабаритные для работы непосредственно в составе ПК, а также переносные — для работы во время мероприятий, проводимых вне офиса банка. Кроме того, предлагается использовать программно-аппаратный комплекс «Сигурд» для оценки защищенности информационной системы.

Заключение

Одной из наиболее вероятных угроз перехвата информации в системах обработки данных считается утечка за счет перехвата побочных электромагнитных излучений и наводок (ПЭМИН), создаваемых техническими средствами. ПЭМИН существуют в диапазоне частот от единиц Гц до полутора ГГц и способны переносить (распространять) сообщения, обрабатываемые в автоматизированных системах. Дальность распространения ПЭМИ исчисляется десятками, сотнями, а иногда и тысячами метров. Наиболее опасными источниками ПЭМИН являются дисплеи, проводные линии связи, накопители на магнитных дисках и буквопечатающие аппараты последовательного типа.

Например, с дисплеев можно снять информацию с помощью специальной аппаратуры на расстоянии до 500-1500 метров, с принтеров до 100-150 метров. Перехват ПЭМИН может осуществляться и с помощью портативной аппаратуры.

В данной дипломной работе дана характеристика побочных электромагнитных излучений и наводок, рассмотрены основные каналы утечки речевой информации по каналам ПЭМИН, а также активные средства и организационные методы защиты информации от утечки по каналам ПЭМИН.

В качестве организационных мер предлагается использовать оборудование рабочих кабинетов, переговорных комнат и помещений где проводятся совещания, на которых могут произноситься конфиденциальные сведения, средствами защиты от утечки информации по акустическому и виброакустическому каналам.

В качестве пассивных методов – экранирование и заземление корпусов персональных компьютеров.

В качестве активных методов выбрано метод зашумления с использованием следующих видов генераторов:

• ГШ-К-1000М – в составе рабочих станций, на которых обрабатывается конфиденциальная информация;

• Генератор шума ГШ-1000М – в помещениях, в которых обрабатывается информация, подлежащая защите;

• Штора-3 – для обеспечения повышенного уровня подавления шума при проведении выездных совещаний и тому подобное.

Таким образом, цель работы достигнута, а поставленные задачи решены.

Список используемых сокращений

ТСПИ – технические средства передачи информации

ВТСС — вспомогательные технические средства и системы

ПЭМИН – побочные электромагнитные излучения и наводки;

ЭДС – электродвижущая сила;

АТС – автоматическая телефонная станция;

СКУД – система контроля и управления доступом;

АРМ – автоматизированное рабочее место;

ЛВС – локальная вычислительная сеть;

СИБ – система информационной безопасности;

ЭИС – экономическая информационная система;

СЗИ – система защиты информации.

УНЧ – усилитель низкой частоты.

Список использованных источников

1. Андрианов В.И. Шпионские штучки и устройства для защиты объектов и информации. Справочное пособие / В.И. Андрианов, В.А. Бородин, А.В. Соколов.— СПб.: Лань, 1998.— 272 с.

2. Бабурин А.В., Чайкина Е.А., Воробьева Е.И. Физические основы защиты информации от технических средств разведки: Учеб. пособие. Воронеж: Воронеж. гос. техн. ун-т, 2006.-193 с.

3. Баричев С. Г., Серов Р. Е., Гончаров В. В.Основы современной криптографии, Изд-во: Горячая Линия – Телеком, 176 стр.

4. Бузов Г. А., Практическое руководство по выявлению специальных технических средств несанкционированного получения информации, издательство: Горячая Линия – Телеком, 2010 г., 240 стр.

5. Волокитин А.В., Маношкин А.П., Солдатенков А.В., Савченко С.А., Петров Ю.А. Информационная безопасность государственных организаций и коммерческих фирм. Справочное пособие (под общей редакцией Реймана Л.Д.) М.: НТЦ «ФИОРД-ИНФО», 2002г.-272с.

6. Доктрина информационной безопасности Российской Федерации // Рос. газ.— 2000.— 28 сент.

7. Домарев В.В. «Безопасность информационных технологий. Системный подход» — К.:ООО ТИД «Диасофт», 2004.-992 с.

8. Зайцев А. П., Шелупанов В.В., Технические средства и методы защиты информации, Издательство: Горячая Линия – Телеком, 2009 г., 622 стр.

9. Казарин О.В. Безопасность программного обеспечения компьютерных систем, Москва, МГУЛ, 2003, 212 с.

10. Концепция национальной безопасности Российской Федерации. В ред. Указа Президента Российской Федерации от 10 января 2000 г. № 24 // Рос. газ.— 2000.— 15 янв.

11. Лаврухин Ю.Н. Проблемы технической защиты конфиденциальной информа¬ции / Ю.Н. Лаврухин // Информация и безопасность: материалы межрегиональной на¬учно-практической конференции.— Вып.2. — Воронеж: ВГТУ, 2002.— С. 14—16.

12. Лапонина О. Р., Межсетевое экранирование, Бином, 2007 г.-354с.

13. Лебедь С. В., Межсетевое экранирование: Теория и практика защиты внешнего периметра, Издательство Московского технического университета им. Баумана, 2002 г, 304 с.

14. Ленков: С. В., Перегудов Д. А., Хорошко В. А., Методы и средства защиты информации. Том 2. Информационная безопасность, издательство: Арий, 2008 г., 344 стр.

15. Малюк А.А. Информационная безопасность: концептуальные и методологические основы защиты информации. Учеб. Пособие для вузов.- М.: Горячая линия-Телеком. -2004.-280 с.

16. Минаев В.А. Состояние и перспективы развития средств и методов обеспечения информационной безопасности / В.А. Минаев, С.В. Дворянкин, С.В. Скрыль // Межотраслевой тематический каталог «Системы безопасности, связи и телекоммуникаций».— 2002. — №1(9).— С. 122—126.

17. Моисеева Н.К. «Практикум по проведению функционально Олифер В.Г., Олифер Н.А. ,Компьютерные сети. Принципы, тех-нологии, протоколы, 2-е изд, СПб, Питер-пресс, 2002 год, 465 с.

18. Основы информационной безопасности: учебник для высших учебных заведений МВД России / под ред. В. А. Минаева и С.В. Скрыля.— Воронеж: Воронежский институт МВД России, 2001.— 464 с.

19. Основы противодействия иностранным техническим разведкам / Ю.Г. Бугров [и др.]; под общ. ред. Н.П. Мухина.— М.: ВИ МО СССР, 1982.— 232 с.

20. Петраков А. В., Лагутин В. С., Косариков А. В., Утечка и защита информации в телефонных каналах, Издательство: РадиоСофт, 2011 г., 345 стр.

21. Радько Н. М., Скобелев И. О., Риск-модели информационно-телекоммуникационных систем при реализации угроз удаленного и непосредственного доступа, издательство: РадиоСофт, 2010 г., 232 стр.

22. Росенко А. П., Внутренние угрозы безопасности конфиденциальной информации. Методология и теоретическое исследование, издательство: Красанд, 2010 г., 160 стр.

23. Руководящий документ Ростехкомиссии РФ «Классификация автоматизированных систем и требования по защите информации»

24. Руководящий документ Ростехкомиссии РФ «Критерии оценки безопасности информационных технологий»

25. Руководящий документ Ростехкомиссии РФ «Средства вычислительной техники. межсетевые экраны.защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации»

26. Руководящий документ Ростехкомиссии РФ «Средства вычислительной техники. межсетевые экраны.защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации»

27. Руководящий документ Ростехкомиссии РФ «Средства защиты информации. Специальные и общие технические требования, предъявляемые к сетевым помехоподавляющим фильтрам»

28. Скиба В. Ю., Курбатов В. А. Руководство по защите от внутренних угроз информационной безопасности, СпБ, Питер, 2008 г.- 320 с.

29. Стандарт ЦБ РФ «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения», (принят и введен в действие распоряжением ЦБ РФ от 18 ноября 2004 г. N Р-609).

30. Стандарт ЦБ РФ «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения», (принят и введен в действие распоряжением ЦБ РФ от 18 ноября 2004 г. N Р-609).

31. Технические методы и средства защиты информации / Ю.Н. Максимов [и др.].— Спб.: ООО «Издательство Полигон», 2000.— 320 с.

32. Торокин А. Основы инженерно-технической защиты информации А. Торокин.— М.: Ось-89, 1998.— 300 с.

33. Федеральный закон Российской Федерации № 152-ФЗ «О персональных данных» от 27 июля 2006 года

34. Фороузан Б. А., Криптография и безопасность сетей, изд-во, Бином. Лаборатория знаний, 2010 год, 784 стр.

35. Халяпин Д.Б. Вас подслушивают? Защищайтесь! / Д.Б. Халяпин.— М.: Мир безопасности, 2001.— 320 с.

36. Хорев А. А. Защита информации от утечки по техническим каналам. Часть 1. Технические каналы утечки информации / А. А. Хорев: учебное пособие.— М.: Гостехкомиссия России, 1998. — 320 с.

37. Хорев А.А. Защита информации от утечки по техническим каналам. Часть 1. Технические каналы утечки информации. Учебное пособие. М.: Гостехкомиссия России, 1998. — 320 с.

38. Хорошко В.А., Чекатков А.А. Методы и средства защиты информации(под редакцией Ковтанюка) К.: Издательство Юниор, 2003г.-504с.

39. Щеглов А.Ю., Защита компьютерной информации от несанкционированного доступа: Изд. «Наука и техника», 2004, 384 с

40. Ярочкин В.И. Информационная безопасность. Учебное пособие,. — М.: Междунар. отношения, 2000. — 400 с.: ил.

41. Ярочкин В.И. Технические каналы утечки информации / В.И. Ярочкин.— М.: ИПКИР, 1994.— 102 с.